Archivos de registro

Los archivos de registro contienen información sobre los sucesos importantes del programa que se llevaron a cabo, proporcionan una visión general de los resultados de la exploración, las amenazas detectadas, etc. Los registros constituyen una herramienta esencial en el análisis del sistema, la detección de amenazas y la resolución de problemas. La emisión de registros se mantiene activa en segundo plano sin necesidad de la interacción del usuario. La información se registra de acuerdo con el nivel de detalle actualmente configurado. Es posible ver los mensajes de texto y los registros directamente desde el entorno de ESET Server Security o exportarlos para su visualización en otra parte.

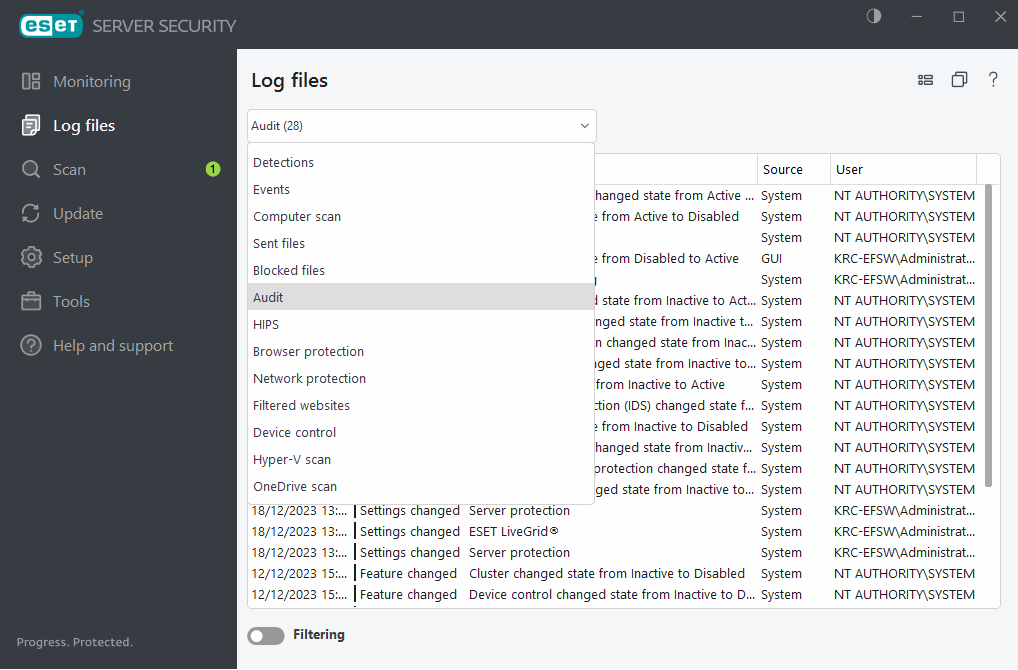

Seleccione el tipo de registro apropiado desde el menú desplegable. Se encuentran disponibles los siguientes registros:

Detecciones

El registro de amenazas ofrece información detallada sobre las infiltraciones detectadas por los módulos de ESET Server Security. Esta información incluye la hora de la detección, el nombre de la infiltración, la ubicación, la acción realizada y el nombre del usuario registrado cuando se detectó la infiltración.

Haga doble clic en la entrada de cualquier registro para mostrar sus detalles en una ventana separada. De ser necesario, puede crear una exclusión de detección. Haga clic con el botón secundario del mouse en un registro (detección) y, luego, en Crear exclusión. Se abrirá el asistente de exclusión con criterios previamente definidos. Si hay un nombre de detección junto a un archivo excluido, significa que el archivo se excluye únicamente para la detección específica. Si dicho archivo se infecta más adelante con otro malware, se detectará.

Eventos

Todas las acciones importantes que ESET Server Security lleva a cabo se registran en el registro de sucesos. El registro de sucesos contiene información sobre los sucesos y errores que se produjeron en el programa. Se diseñó para ayudar a los administradores de sistemas y a los usuarios a resolver problemas. Con frecuencia, la información aquí incluida puede ayudarlo a encontrar una solución a un problema que ocurra en el programa.

Exploración del equipo

Todos los resultados de la exploración se muestran en esta ventana. Cada línea corresponde a un control individual de un equipo. Haga doble clic en cualquier entrada para visualizar los detalles de la exploración respectiva.

Archivos bloqueados

Contiene registros de archivos que fueron bloqueados y a los que no se podía acceder. El protocolo muestra la causa y el módulo fuente que bloqueó el archivo, así como la aplicación y el usuario que ejecutó el archivo.

Enviar archivos

Contiene registros de protección basada en la nube de archivos ESET LiveGuard Advanced y ESET LiveGrid®.

Registros de auditoría

Contiene registros de cambios en la configuración o en el estado de protección, y crea instantáneas para referencia futura. Haga clic con el botón secundario en cualquier registro del tipo Cambios de configuración y seleccione Mostrar cambios del menú de contexto para mostrar información detallada sobre el cambio realizado. Si quiere ir a la configuración anterior, seleccione Restablecer. También puede usar la opción Quitar todo para eliminar registros de archivo. Si quiere desactivar el registro de Auditoría, vaya a Configuración avanzada > Herramientas > Archivos de registro > Registro de auditoría.

HIPS

Contiene historiales de las reglas específicas que se marcan para su inclusión en el registro. El protocolo muestra la aplicación que desencadenó la operación, el resultado (si la regla se permitió o prohibió) y el nombre de la regla creada.

Protección de la red

Contiene registros de archivos que fueron bloqueados por la Protección contra botnets e IDS (Protección contra ataques en la red).

Sitios Web filtrados

Lista de sitios web que fueron bloqueados por la protección de acceso a la web. Estos registros muestran la hora, la URL, el usuario y la aplicación que abrió una conexión con el sitio web en particular.

Control de dispositivos

Contiene registros de medios o dispositivos extraíbles que se conectaron al equipo. Solo los dispositivos con una Regla de control del dispositivo se registrarán en el archivo de registro. Si la regla no coincide con un dispositivo conectado, se creará una entrada del registro para un dispositivo conectado. Aquí también puede ver detalles tales como el tipo de dispositivo, número de serie, nombre del proveedor y tamaño del medio (si está disponible).

Gestión de parches y vulnerabilidades

Contiene una lista de resultados de exploración relacionados con aplicaciones de terceros.

Exploración de Hyper-V

Contiene una lista de los resultados del análisis Hyper-V. Haga doble clic en cualquier entrada para visualizar los detalles de la exploración respectiva.

Exploración de OneDrive

Contiene una lista de los resultados de la exploración de OneDrive.

El menú de contexto (clic con el botón secundario) le permite escoger una acción con un registro seleccionado:

Acción |

Uso |

|---|---|

Mostrar |

Muestra información más detallada acerca del registro seleccionado en una ventana nueva (igual que hacer doble clic). |

Filtrar los mismos registros |

Activa la filtración de registros. Se muestran solo los registros del mismo tipo que el registro seleccionado. |

Filtrar... |

Tras hacer clic en esta opción, la ventana Filtrado de registros le permitirá definir los criterios de filtrado para entradas de registros específicas. |

Habilitar filtro |

Activa las configuraciones de los filtros. La primera vez que active el filtrado, debe definir la configuración. |

Deshabilitar el filtro |

Desactiva los filtros (al igual que el hacer clic en el interruptor en la parte inferior). |

Copiar |

Copia la información de los registros seleccionados/resaltados al portapapeles. |

Copiar todo |

Copia la información de todos los registros en la ventana. |

Eliminar |

Elimina los registros seleccionados/resaltados. Esta acción requiere contar con privilegios de administrador. |

Eliminar todo |

Elimina todos los registros en la ventana. Esta acción requiere privilegios de administrador. |

Exportar... |

Exporta la información de los registros seleccionados/resaltado a un archivo .xml. |

Exportar todo... |

Exporta toda la información de la ventana a un archivo XML. |

Buscar... |

Abre la ventana Buscar en los registros y le permite definir los criterios de búsqueda. Puede utilizar la función Buscar para localizar un registro específico incluso mientras el filtrado está activado. |

Encontrar siguiente |

Busca la siguiente concordancia de los criterios de búsqueda definidos. |

Encontrar anterior |

Encuentra la ocurrencia anterior. |

Crear exclusión |

Para excluir objetos de la limpieza mediante el uso del nombre, la ruta o el hash de detección. |