Logbestanden

De logbestanden bevatten informatie over belangrijke programmagebeurtenissen die zich hebben voorgedaan en bieden een overzicht van gedetecteerde bedreigingen. Logboekregistratie is essentieel voor systeemanalyse, detectie van bedreigingen en probleemoplossing. Logboekregistratie wordt actief op de achtergrond uitgevoerd zonder gebruikersinteractie. Informatie wordt vastgelegd op basis van de huidige detailinstellingen voor logboekregistratie. U kunt tekstberichten en logboeken rechtstreeks vanuit de ESET Endpoint Security-omgeving weergeven en de logboeken archiveren.

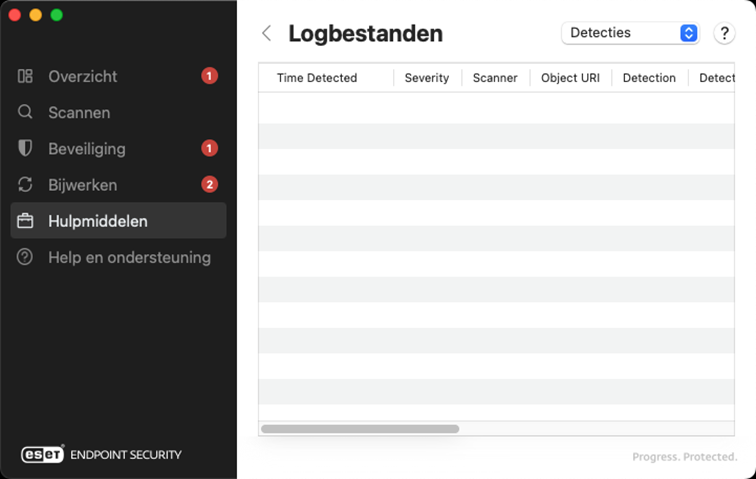

Logbestanden zijn toegankelijk vanuit het hoofdmenu van ESET Endpoint Security door op Hulpmiddelen > Logbestanden te klikken. Selecteer het gewenste logboektype in het vervolgkeuzemenu rechtsboven in het venster. De volgende logboeken zijn beschikbaar:

•Detecties: bevat alle informatie over gebeurtenissen met betrekking tot de detectie van infiltraties

•Computerscan: in dit logboek worden de resultaten van alle voltooide scans weergegeven. Dubbelklik op een vermelding om de details voor de betreffende computerscan op aanvraag weer te geven

•Gebeurtenissen: met deze optie kunnen systeembeheerders en gebruikers problemen oplossen. Alle belangrijke acties die worden uitgevoerd door ESET Endpoint Security, worden opgenomen in de gebeurtenislogboeken

•Geblokkeerde bestanden: bevat records van bestanden die tijdens een scan zijn geblokkeerd op basis van een lijst met geblokkeerde bestanden (geblokkeerde hashes) die zijn geconfigureerd door ESET Inspect.

•Gefilterde websites: bevat een lijst met websites die zijn geblokkeerd door Beveiliging van webtoegang. . In deze logboeken ziet u de tijd, URL, status, het IP-adres, de gebruiker en toepassing die een verbinding met deze website heeft geopend.

•Firewall: geeft alle externe aanvallen weer die door de firewall zijn gedetecteerd. Hier vindt u informatie over alle aanvallen op uw computer. In de kolom Gebeurtenis worden de gedetecteerde aanvallen weergegeven. In de kolom Bron vindt u meer informatie over de aanvaller. De kolom Protocol bevat het communicatieprotocol dat voor de aanval is gebruikt. Door het Firewall-logboek te analyseren bent u beter in staat om op tijd pogingen tot systeeminfiltratie te detecteren en ongeoorloofde toegang tot het systeem te voorkomen.

•Apparaatbeheer: hierin staan records van verwisselbare media of apparaten die op de computer zijn aangesloten. Alleen apparaten met een regel voor Apparaatbeheer worden opgenomen in het logbestand. Als de regel niet overeenkomst met een aangesloten apparaat, wordt er geen logvermelding voor dat aangesloten apparaat gemaakt.

•Verzonden bestanden: bevat records van de samples zijn verzonden.

•Webbeheer: bevat records van bestanden die zijn geblokkeerd door regels voor webbeheer.