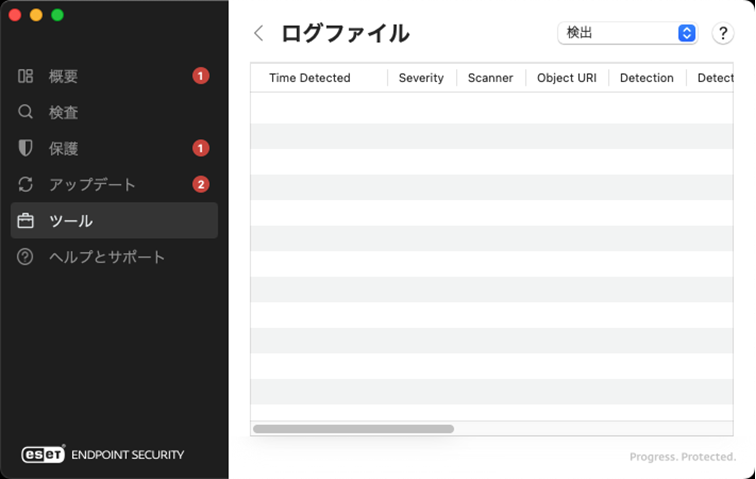

ログファイル

ログファイルには、発生したすべての重要なプログラムイベントに関する情報が格納され、検出されたウイルスの概要が表示されます。ログは、システムの分析、脅威の検出、およびトラブルシューティングで重要なツールとして使用されます。ログへの記録はバックグラウンドでアクティブに実行され、ユーザーの操作を必要としません。情報は、ログの詳細レベルに関する現在の設定に基づいて記録されます。ESET Endpoint Security環境から直接、テキストメッセージとログを表示し、ログをアーカイブできます。

ログファイルにアクセスするには、ESET Endpoint Securityのメインメニューで[ツール]、[ログファイル]の順にクリックします。ウィンドウの右上にある[ログ]ドロップダウンメニューを使用して、目的のログの種類を選択します。使用可能なログは次のとおりです。

•検出 - 侵入の検出に関するイベントの情報がすべて表示されます

•コンピューターの検査 - 完了した全ての検査結果が表示されます。エントリーをダブルクリックすると、各オンデマンドコンピューター検査の詳細が表示されます

•イベント - システム管理者およびユーザーが問題を解決するために使用します。イベントログには、ESET Endpoint Securityによって実行されたすべての重要なアクションが記録されます

•ブロックされたファイル - ESET Inspectによって設定されたブロックされたファイル(ブロックされたハッシュ)のリストに基づいて、検査中にブロックされたファイルのレコードが含まれます。

•フィルタリングされたWebサイト— Webアクセス保護によってブロックされたWebサイトの一覧が表示されます。これらのログでは、特定のWebサイトへの接続を開いた時間、URL、ステータス、IPアドレス、ユーザー、およびアプリケーションを確認できます。

•ファイアウォール - ファイアウォールによって検出されたすべてのリモート攻撃を表示します。ここでは、コンピューターに対するすべての攻撃についての情報が見つかります。[イベント]列には検出された攻撃が表示されます。[ソース]列には、攻撃者の詳細が表示されます。[プロトコル]列には、攻撃に使用された通信プロトコルが表示されます。ファイアウォールのログを解析することにより、システムへ侵入しようとする試みを検知し、不正なアクセスの防止に役立つ場合があります。

•デバイスコントロール - コンピュータに接続されたリムーバブルメディアまたはデバイスの記録が含まれます。デバイスコントロールルールが設定されているデバイスのみがログファイルに記録されます。接続されているデバイスとルールが一致しない場合には、接続されているデバイスのログエントリは作成されません。

•送信されたファイル - 分析に送信されたサンプルのレコードが含まれます。

•Webコントロール - Webコントロールルールによってブロックされたファイルのレコードが含まれます。