HIPS – Host-based Intrusion Prevention System

Pokud nejste zkušený uživatel, nedoporučujeme měnit nastavení systému HIPS. Chybnou úpravou nastavení HIPS se může systém stát nestabilní. |

Host-based Intrusion Prevention System (HIPS) chrání operační systém před škodlivými kódy a eliminuje aktivity ohrožující bezpečnost počítače. HIPS používá pokročilou analýzu chování kódu, která spolu s detekčními schopnostmi síťového filtru zajišťuje efektivní kontrolu běžících procesů, souborů a záznamů v registru Windows. HIPS je nezávislý na rezidentní ochraně a firewallu a monitoruje pouze běžící procesy v operačním systému.

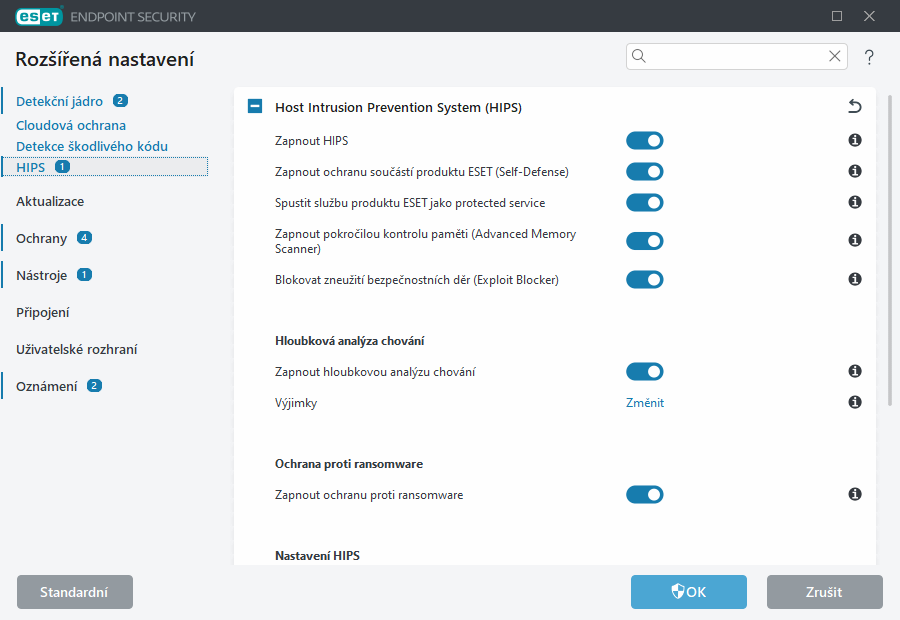

Sysém HIPS můžete nastavit v Rozšířených nastaveních > Ochrany > HIPS > Host Intrusion Prevention System (HIPS). Stav modulu HIPS je zobrazen v hlavním okně programu ESET Endpoint Security > Nastavení > Počítač.

Host Intrusion Prevention System (HIPS)

Zapnout HIPS – HIPS je v ESET Endpoint Security standardně zapnutý. Jeho vypnutím zakážete běh dalších součástí HIPS jako je například Exploit Blocker.

Automaticky povolené ovladače – seznam ovladačů, které budou vždy načteny, bez ohledu na nastavený režim filtrování, pokud nejsou blokovány uživatelským pravidlem.

Zapnout pokročilou kontrolu paměti (Advanced Memory Scanner) – tato funkce v kombinaci s blokováním zneužití bezpečnostních děr (Exploit Blocker) poskytuje účinnou ochranu proti škodlivému kódu, který se detekci vyhýbá pomocí obfuskace a šifrování. Tato funkce je standardně zapnuta. Více informací o tomto typu ochrany naleznete ve slovníku pojmů.

Blokovat zneužití bezpečnostních děr (Exploit Blocker) – tato funkce poskytuje další bezpečnostní vrstvu a chrání známé aplikace se zranitelnými bezpečnostními dírami (například webové prohlížeče, e-mailové klienty, PDF čtečky a komponenty Microsoft Office). Tato funkce je standardně zapnuta. Více informací o tomto typu ochrany naleznete ve slovníku pojmů.

HIPS může běžet v jednom z následujících režimů:

Popis |

|

|---|---|

Automatický režim |

Operace budou povoleny s výjimkou blokovaných na základě předdefinovaných pravidel, které váš systém chrání. |

Smart režim |

Uživatel bude upozorněn pouze na velmi podezřelé události. |

Interaktivní režim |

Uživatel bude na povolení operace dotázán. |

Administrátorský režim |

Blokuje každé spojení, pro které neexistuje povolující pravidlo. |

Učící režim |

Operace jsou povoleny a po každé operaci je vytvořeno pravidlo. Pravidla vytvořená v tomto režimu jsou viditelná v editoru Pravidel HIPS, ale jejich priorita je nižší než priorita pravidel vytvořených ručně nebo pravidel vytvářených v automatickém režimu. Vyberete-li v rozbalovací nabídce Režim filtrování možnost Učící režim, zpřístupní se nastavení Učící režim bude ukončen. Vyberte časové období (max. 14 dní), pro které bude učící režim aktivní. Po uplynutí zadaného období budete vyzváni k úpravě pravidel vytvořených pomocí HIPS v učícím režimu. Můžete také zvolit jiný režim filtrování nebo odložit rozhodnutí a pokračovat v používání režimu učení. |

Po ukončení učícího režimu nastavit režim – pomocí této možnosti vyberte režim filtrování, který se automaticky nastaví po ukončení běhu učícího režimu. Pokud vyberete možnost Dotázat se uživatele, pro změnu režimu filtrování modulu HIPS bude vyžadováno oprávnění administrátora.

Systém HIPS monitoruje události uvnitř operačního systému a reaguje na ně podle pravidel, která jsou strukturou podobná pravidlům firewallu. Kliknutím na Změnit vedle položky Pravidla otevřete editor Pravidla HIPS. Zde můžete pravidla prohlížet, vytvářet nová, upravovat nebo odstranit stávající. Více detailů o vytváření pravidel a operacích HIPS naleznete v kapitole Úprava pravidla HIPS.

Zapisovat všechny zablokované operace do protokolu – všechny zablokované operace se zapíší do protokolu HIPS. Tuto možnost aktivujte výhradně na výzvu specialisty technické podpory ESET. Mějte na paměti, že se následně začne generovat velké množství dat a může dojít ke zpomalení počítače.

Upozornit na změny v seznamu aplikací automatický spouštěných při startu – při změně počtu aplikací spouštěných po startu operačního systému se zobrazí oznámení.

Self-Defense

Zapnout ochranu součástí produktu ESET (Self-Defense) – ESET Endpoint Security obsahuje vestavěnou technologii Self-Defense, která brání škodlivé aplikaci v narušení nebo zablokování antivirové ochrany. Self-Defense chrání soubory a klíče v registru, které jsou kritické pro správnou funkci produktu ESET a neumožňuje potenciálnímu škodlivému software přístup k těmto záznamům a procesům a jejich úpravu. Rovněž chrání ESET Management Agenta, pokud je nainstalován.

Spustit službu produktu ESET jako protected service – pomocí této možnosti zapnete ochranu služby ESET (ekrn.exe). Pokud je možnost zapnutá, služba je spuštěná jako chráněný proces ve Windows a slouží tak pro boj se škodlivým kódem. Tato možnost je dostupná ve Windows 8.1 a Windows 10.

Hloubková analýza chování

Hloubková analýza chování je další vrstvou ochrany funkce HIPS. Toto rozšíření analyzuje chování běžících programů a varuje vás, jestliže jejich chování bude pro váš počítač škodlivé.

HIPS výjimky Hloubkové analýzy chování umožňují vyloučit procesy z kontroly. Pro zajištění všech kontrol na možné hrozby doporučujeme vytvářet vyloučení pouze v případě, že je absolutně nezbytné.

Ochrana proti ransomware

Zapnout ochranu proti ransomware – další vrstva ochrany, která funguje jako součást funkce HIPS. Pro správnou funkci ochrany proti ransomware je třeba mít zapnutý Reputační systém ESET LiveGrid®. Více informací o tomto typu ochrany naleznete ve slovníku pojmů.

ZapnoutIntel® Threat Detection Technology – technologie pomáhá odhalovat útoky ransomwaru využitím unikátní telemetrie z procesoru Intel. Zvyšuje účinnost detekce, snižuje počet falešných poplachů a rozšiřuje možnosti zachycení pokročilých technik na obcházení detekce v paměti zařízení. Viz podporované procesory.

Zapnout režim auditu Ochrany proti ransomware – hrozby detekované Ochranou proti ransomware nebudou automaticky blokovány, pouze dojde k jejich zaznamenání do protokolu se závažností na úrovní varování a do konzole pro správu budou odeslány s příznakem "REŽIM AUDITU". Jako administrátor se následně rozhodněte, zda pro detekci vytvoříte výjimku. Pokud detekci ponecháte aktivní, po ukončení režimu auditu dojde k zablokování a odstranění detekovaného objektu. Zapnutí/vypnutí režimu auditu se zaznamená do protokolu ESET Endpoint Security. Nicméně tato možnost je dostupná pouze v konfiguračním editoru ESET PROTECT On-Prem při vytváření politiky.

Obnova po útoku ransomwarem

Obnovit soubory po ransomware útoku – tato funkce je ve výchozím nastavení zapnutá. Vylepšuje Ochranu proti ransomware tím, že provádí zálohování dokumentů a po detekci případně obnoví zašifrované soubory.

Seznam vyloučených složek – můžete vyloučit konkrétní složky ze zálohování. Cesta ke složce musí končit zpětným lomítkem (\) a hvězdičkou (*), což znamená, že se jedná o složku, a že bude vyloučen veškerý obsah složky (soubory a podsložky). Další informace o formátu výjimky naleznete v kapitole Výkonnostní výjimky.

Seznam chráněných typů souborů – můžete přidat typy souborů nebo upravit stávající seznam běžně zabezpečených a monitorovaných typů souborů.

Když zahájíte proces zálohování, systém ověří a spustí proces pouze na pevném disku naformátovaném systémem NTFS. |

Při vytváření zálohy se zálohované soubory zkopírují na jednotku, na které je nainstalována aplikace ESET Endpoint Security. |

Další informace naleznete v kapitole Obnova po útoku ransomwarem. |