Relatórios

Os arquivos de log contêm informações sobre todos os eventos importantes do programa que ocorreram e fornecem uma visão geral das ameaças detectadas. O registro em log atua como uma ferramenta essencial na análise do sistema, na detecção de ameaças e na solução de problemas. O registro em log realiza-se ativamente em segundo plano, sem interação do usuário. As informações são registradas com base nas configurações atuais do detalhamento do log. É possível visualizar mensagens de texto e logs diretamente do ambiente do ESET Endpoint Security, bem como arquivar relatórios.

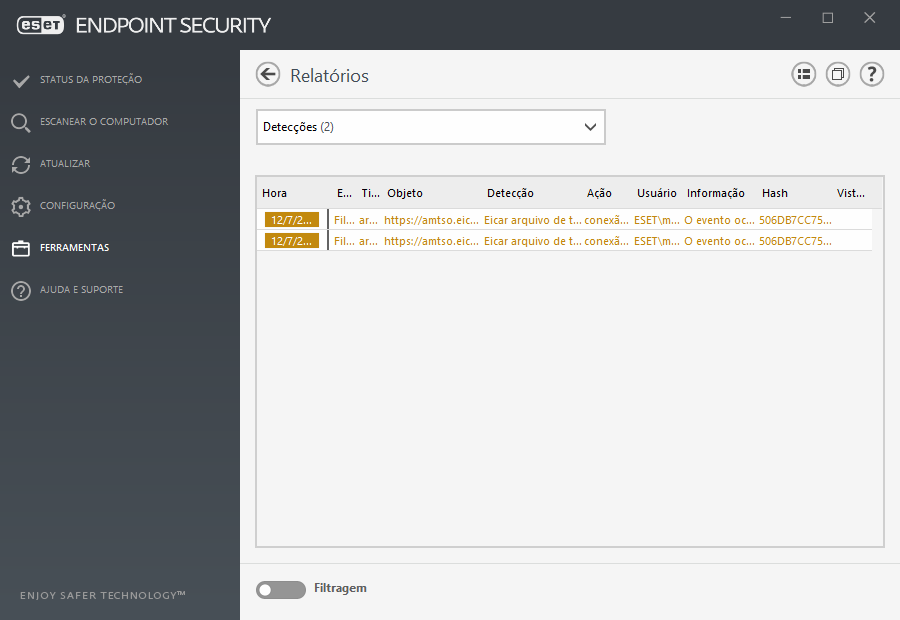

Os arquivos de log podem ser acessados na janela principal do programa, clicando em Ferramentas > Arquivos de log. Selecione o tipo de log desejado no menu suspenso Log. Os seguintes logs estão disponíveis:

•Detecções – Este relatório fornece informações detalhadas sobre as detecções e infiltrações detectadas pelos módulos do ESET Endpoint Security. As informações incluem a hora da detecção, nome da detecção, local, ação realizada e o nome do usuário conectado no momento em que a infiltração foi detectada. Clique duas vezes em qualquer entrada de relatório para exibir seus detalhes em uma janela separada. Infiltrações que não foram limpas sempre estão marcadas com um texto vermelho em um fundo vermelho claro, infiltrações limpas estão marcadas com um texto amarelo em um fundo branco. Aplicativos potencialmente não seguros ou PUAs não limpos são marcados com um texto amarelo em um fundo branco.

•Eventos - Todas as ações importantes executadas pelo ESET Endpoint Security são registradas no relatório de eventos. O log de eventos contém informações sobre eventos e erros que ocorreram no programa. Essa opção foi desenvolvida para ajudar administradores do sistema e usuários na solução de problemas. Muitas vezes as informações encontradas aqui podem ajudá-lo a encontrar uma solução para um problema no programa.

•Rastreamento do computador - Todos os resultados de rastreamento são exibidos nesta janela. Cada linha corresponde a um rastreamento no computador. Clique duas vezes em qualquer entrada para exibir os detalhes do respectivo rastreamento.

•Arquivos bloqueados – contém registros de arquivos bloqueados que não podem ser acessados quando conectado ao ESET Enterprise Inspector. O protocolo mostra o motivo e o módulo de origem que bloqueou o arquivo, assim como o aplicativo e o usuário que executaram o arquivo. Para mais informações, consulte o Guia do usuário on-line do ESET Enterprise Inspector.

•Arquivos enviados – Contém registros de arquivos que foram enviados para o ESET LiveGrid® ou o ESET Dynamic Threat Defense para análise.

•Relatórios de auditoria – Cada relatório contém informações sobre a data e hora em que a alteração foi realizada, o tipo de alteração, descrição, origem e usuário. Consulte Relatórios de auditoria para mais detalhes.

•HIPS - Contém registros de regras específicas que foram marcadas para registro. O protocolo exibe o aplicativo que acionou a operação, o resultado (se a regra foi permitida ou proibida) e o nome da regra criada.

•Proteção de rede – O relatório de firewall exibe todos os ataques remotos detectados pela Proteção contra ataques de rede ou Firewall. Aqui, você vai encontrar informações sobre todos os ataques em seu computador. A coluna Evento lista os ataques detectados. A coluna Origem informa mais sobre quem atacou. A coluna Protocolo revela o protocolo de comunicação usado para o ataque. A análise do log do firewall pode ajudá-lo a detectar tentativas de infiltração do sistema a tempo de evitar o acesso sem autorização ao sistema. Para obter mais detalhes sobre ataques de rede específicos, consulte Opções avançadas e IDS.

•Sites filtrados – Esta lista é útil se você quiser visualizar uma lista de sites que foram bloqueados pela Proteção de acesso à Web ou Controle de Web. Nesses logs, você poderá ver o horário, URL, usuário e aplicativo que criaram uma conexão para o site específico.

•Proteção antispam - Contém registros relacionados com mensagens de email que foram marcadas como spam.

•Controle da Web - Mostra endereços URL bloqueados ou permitidos e detalhes sobre suas categorias. A coluna Ação executada mostra como as regras de filtragem foram aplicadas.

•Controle de dispositivos - Contém registros de dispositivos ou mídias removíveis que foram conectados ao computador. Apenas dispositivos com uma regra de controle de dispositivo serão registrados no relatório. Se a regra não coincidir com um dispositivo conectado, uma entrada de relatório para um dispositivo conectado não será criada. Aqui você também pode visualizar detalhes, como tipo de dispositivo, número de série, nome do fornecedor e tamanho da mídia (se disponível).

Selecione o conteúdo de qualquer relatório e pressione Ctrl + C para copiá-lo para a área de transferência. Pressione Ctrl + Shift para selecionar várias entradas.

Clique em ![]() Filtragem para abrir a janela Filtragem de relatórios onde poderá definir os critérios de filtragem.

Filtragem para abrir a janela Filtragem de relatórios onde poderá definir os critérios de filtragem.

Clique com o botão direito em um registro específico para abrir o menu de contexto. As seguintes opções também estão disponíveis no menu de contexto.

•Mostrar - Mostra informações mais detalhadas sobre o relatório selecionado em uma nova janela.

•Filtrar os mesmos registros - Depois de ativar esse filtro, você só verá registros do mesmo tipo (diagnósticos, avisos...).

•Filtrar – Depois de clicar nessa opção, a janela Filtragem de relatórios permitirá que você defina critérios de filtragem para entradas de relatório específicas.

•Ativar filtro - Ativa configurações de filtro.

•Desativar filtro - Limpa todas as configurações de filtro (conforme descrito acima).

•Copiar/Copiar tudo - Copia informações sobre todos os registros na janela.

•Excluir/Excluir tudo - Exclui o(s) registro(s) selecionado(s) ou todos os exibidos - essa ação requer privilégios de administrador.

•Exportar - Exporta informações sobre o(s) registro(s) em formato XML.

•Exportar todos - Exporta informações sobre todos os registros em formato XML.

•Encontrar/Encontrar próximo/Encontrar anterior – depois de clicar nessa opção, você pode definir critérios de filtragem na janela de Filtragem de relatórios para destacar a entrada específica.

•Criar exclusão – Cria uma nova Exclusão de detecção usando um assistente (não disponível para detecções de malware).