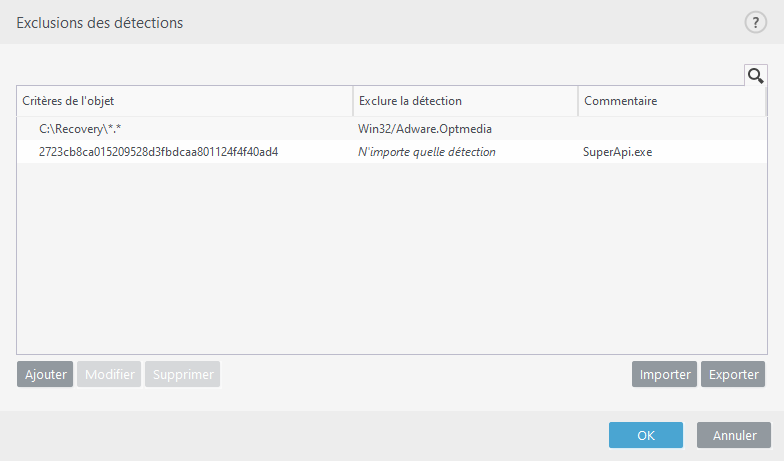

Exclusions des détections

Les exclusions de détection permettent d'exclure des objets du nettoyage en filtrant le nom de la détection, le chemin de l'objet ou son hachage.

Les exclusions de détection n'excluent pas les fichiers et les dossiers de l'analyse comme le font les exclusions de performances. Elles excluent les objets uniquement lorsqu'ils sont détectés par le moteur de détection et que la liste des exclusions contient une règle appropriée. Par exemple (voir la première ligne de l'image ci-dessous), lorsqu'un objet est détecté en tant que Win32/Adware.Optmedia et que le fichier détecté est C:\Recovery\file.exe. Sur la deuxième ligne, chaque fichier contenant le hachage SHA-1 approprié sera toujours exclu malgré le nom de la détection. |

Pour veiller à ce que toutes les menaces soient détectées, il est recommandé de créer des exclusions de détection uniquement lorsque cela est absolument nécessaire.

Pour ajouter des fichiers et des dossiers à la liste des exclusions, accédez à Configuration avancée (F5) > Moteur de détection > Exclusions > Exclusions des détections > Modifier.

Pour exclure un objet (par son nom de détection ou par son hachage) du nettoyage, cliquez sur Ajouter.

Pour les applications potentiellement indésirables et les applications potentiellement dangereuses, l’exclusion par nom de détection peut être également créée :

•Dans la fenêtre d’alerte signalant la détection (cliquez sur Afficher les options avancées, puis sélectionnez Exclure de la détection).

•Dans le menu contextuel Fichiers journaux, à l'aide de l'Assistant de création d'exclusion de détection.

•En cliquant sur Outils > Quarantaine et Restaurer et exclure de l'analyse dans le menu contextuel.

Critères d'objet des exclusions de détection

•Chemin – Permet de limiter une exclusion de détection pour un chemin spécifié (ou n'importe lequel).

•Nom de la détection – Si le nom d'une détection figure en regard d'un fichier exclu, cela signifie que ce fichier n'est exclu que pour cette détection spécifique : il n'est pas exclu complètement. Si le fichier est infecté ultérieurement par un autre logiciel malveillant, il est détecté.

•Hachage – Permet d'exclure un fichier selon le hachage spécifié SHA-1, indépendamment du type de fichier, de l'emplacement ou de l'extension de celui-ci.

Éléments de commande

•Ajouter – Permet d'ajouter une nouvelle entrée pour exclure des objets du nettoyage.

•Modifier – Permet de modifier des entrées sélectionnées.

•Retirer – Retire les entrées sélectionnées (CTRL + clic pour sélectionner plusieurs entrées.

•Importer/Exporter – Ces opérations sont utiles si vous devez sauvegarder les exclusions actuelles pour les utiliser ultérieurement. L'option Exporter les paramètres est également pratique pour les utilisateurs des environnements non gérés qui souhaitent utiliser leur configuration préférée sur plusieurs systèmes. Il leur suffit d'importer un fichier .txt pour transférer ces paramètres.

![]() Exemple du format de fichier d’importation/exportation

Exemple du format de fichier d’importation/exportation

Configuration des exclusions de détection dans ESET PROTECT

ESMC 7.1 et ESET PROTECT 8.0 contient un nouvel assistant pour la gestion des exclusions de détection. Il permet de créer une exclusion de détection et l'appliquer à d'autres ordinateurs/groupes.

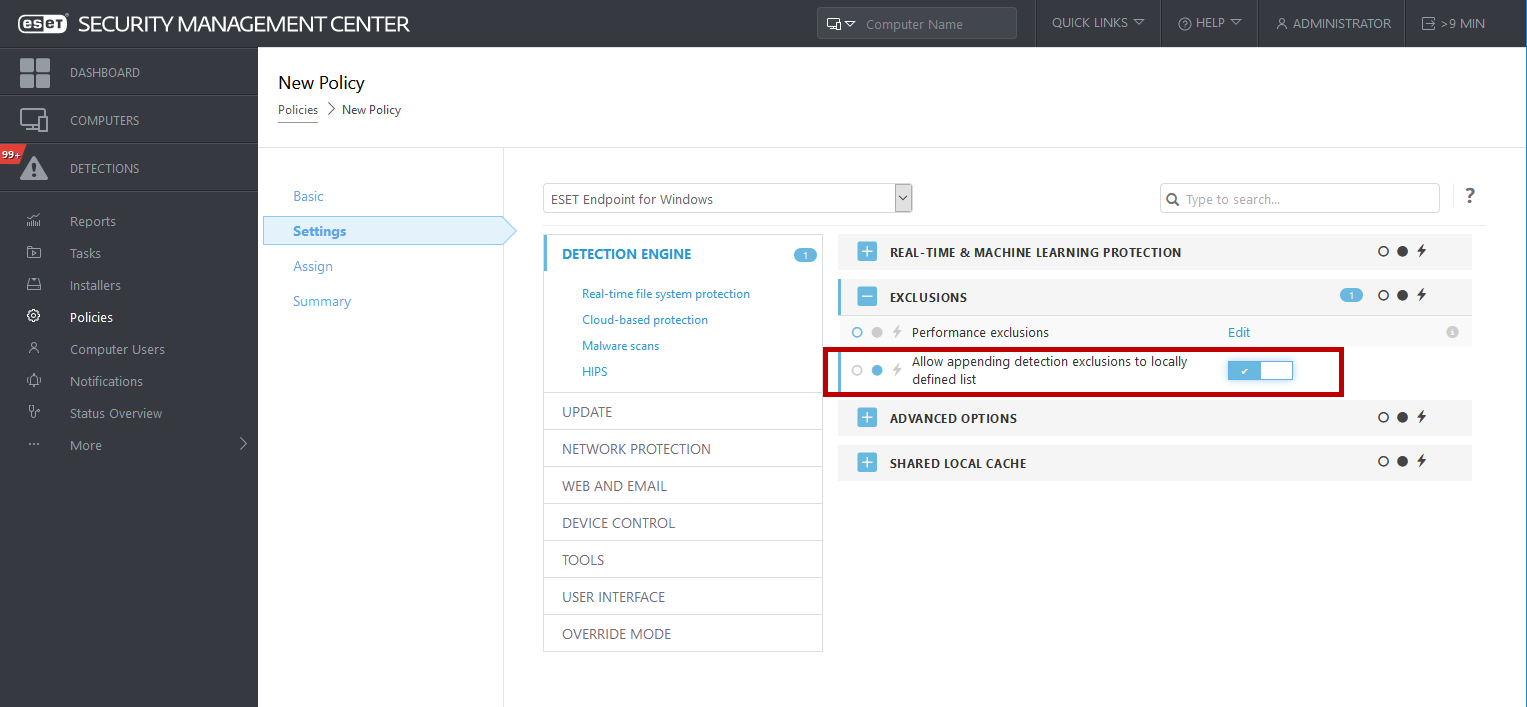

Remplacement possible des exclusions de détection d'ESET PROTECT

En présence d'une liste locale d'exclusions de détection, l'administrateur doit appliquer une politique avec l'option Autoriser l'ajout des exclusions de détection à la liste définie localement. Après, l'ajout des exclusions de détection d'ESET PROTECT fonctionnera comme prévu.