ESET CMD

Il s'agit d'une fonctionnalité qui permet des commandes avancées ecmd. Elle vous permet d'exporter et d'importer des paramètres en utilisant la ligne de commande (ecmd.exe). Jusqu'à présent, il était possible d'exporter et d'importer des paramètres uniquement à l'aide de l'IUG. La configuration de ESET Endpoint Security peut être exportée à l'aide d'un fichier .xml.xml.

Lorsque ESET CMD est activé, deux méthodes d'autorisation vous sont offertes :

•Aucune – aucune autorisation Nous ne recommandons pas cette méthode car elle permet l'importation de toute configuration non signée, ce qui comporte un risque.

•Mot de passe de configuration avancée – un mot de passe est requis lors de l'importation de la configuration d'un fichier .xml; le fichier doit être signé (voir signature de la configuration .xml plus bas). Le mot de passe spécifié dans Configuration de l'accès doit être fourni avant qu'une nouvelle configuration puisse être importée. Si la configuration de l'accès n'est pas activée, le mot de passe ne correspond pas ou le fichier de configuration .xml n'est pas signé, la configuration ne sera pas importée.

Une fois qu'ESET CMD est activé, vous pouvez utiliser la ligne de commande pour importer ou exporter les configurations de ESET Endpoint Security. Vous pouvez le faire manuellement ou créer un script pour l'automatiser.

Pour utiliser les commandes avancées d'ecmd, vous devez les exécuter avec des privilèges d'administrateur ou ouvrir l'invite de commandes (cmd) de Windows en utilisant Exécuter en tant qu'administrateur. Sinon, vous obtiendrez le message Error executing command. En outre, lors de l'exportation de la configuration, le dossier de destination doit exister. La commande Export fonctionne même lorsque le paramètre ESET CMD est désactivé. |

Les commandes ecmd avancées ne peuvent être exécutées que localement. L'exécution d'une tâche de client Exécuter la commande en utilisant ESET PROTECT ou ESMC ne fonctionnera pas. |

Commande d'exportation des paramètres : |

Signature d'un fichier de configuration .xml :

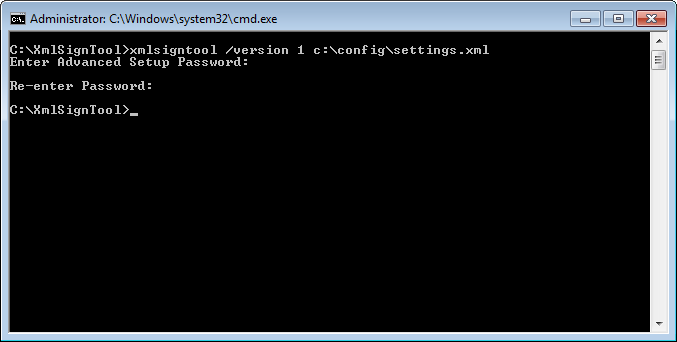

1.Téléchargez l'exécutable XmlSignTool.

2.Ouvrez l'invite de commande Windows (cmd) en utilisant l'option Exécuter en tant qu'administrateur.

3.Accédez à l'emplacement de sauvegarde de xmlsigntool.exe

4.Exécutez la commande pour signer le fichier de configuration .xml : xmlsigntool /version 1|2 <xml_file_path>

La valeur du paramètre /version dépend de la version de ESET Endpoint Security. Utilisez /version 2 pour la version 7 et les versions plus récentes. |

5.Entrez deux fois le mot de passe de la configuration avancée lorsque XmlSignTool le demande. Votre fichier de configuration .xml est maintenant signé et peut être utilisé pour l'importation sur une autre instance de ESET Endpoint Security avec ESET CMD en utilisant la méthode d'autorisation de mot de passe de configuration avancée.

Commande de signature de fichier de configuration exportée :

|

Si le mot de passe de la configuration d'accès change et que vous souhaitez importer la configuration qui a été signée précédemment avec un ancien mot de passe, vous devez signer le fichier de configuration .xml à nouveau à l'aide du mot de passe actuel. Cela vous permet d'utiliser un fichier de configuration plus ancien sans avoir besoin de l'exporter sur une autre machine exécutant ESET Endpoint Security avant l'importation. |

L'activation d'ESET CMD sans une autorisation n'est pas recommandé, car cela permettra l'importation de toute configuration non signée. Définissez le mot de passe dans Configuration avancée > Interface utilisateur > Configuration de l'accès pour empêcher des modifications non autorisées par les utilisateurs. |

Liste des commandes ecmd

Des fonctions de sécurité individuelles peuvent être activées et temporairement désactivées à l'aide de la commande ESET PROTECT Client Task Run. Les commandes ne remplacent pas les paramètres de politique et tous les paramètres suspendus reviendront à leur état d'origine après l'exécution de la commande ou après le redémarrage d'un appareil. Pour utiliser cette fonctionnalité, indiquez la ligne de commande à exécuter dans le champ du même nom.

Consultez la liste des commandes pour chaque fonction de sécurité ci-dessous :

Fonction de sécurité |

Commande Temporary Pause |

Commande Enable |

|---|---|---|

Protection en temps réel du système de fichiers |

ecmd /setfeature onaccess pause |

ecmd /setfeature onaccess enable |

Protection des documents |

ecmd /setfeature document pause |

ecmd /setfeature document enable |

Contrôle de périphériques |

ecmd /setfeature devcontrol pause |

ecmd /setfeature devcontrol enable |

Mode présentation |

ecmd /setfeature presentation pause |

ecmd /setfeature presentation enable |

Technologie antifurtif |

ecmd /setfeature antistealth pause |

ecmd /setfeature antistealth enable |

Pare-feu personnel |

ecmd /setfeature firewall pause |

ecmd /setfeature firewall enable |

Protection contre les attaques sur le réseau (IDS) |

ecmd /setfeature ids pause |

ecmd /setfeature ids enable |

Protection contre les botnets |

ecmd /setfeature botnet pause |

ecmd /setfeature botnet enable |

Contrôle Web |

ecmd /setfeature webcontrol pause |

ecmd /setfeature webcontrol enable |

Protection de l'accès Web |

ecmd /setfeature webaccess pause |

ecmd /setfeature webaccess enable |

Protection du client de messagerie |

ecmd /setfeature email pause |

ecmd /setfeature email enable |

Protection antipourriel |

ecmd /setfeature antispam pause |

ecmd /setfeature antispam enable |

Protection anti-hameçonnage |

ecmd /setfeature antiphishing pause |

ecmd /setfeature antiphishing enable |