Protokoly

Protokoly obsahují informace o všech důležitých událostech programu, které nastaly a poskytují přehled o detekovaných hrozbách. Protokolování představuje silný nástroj při systémové analýze, odhalování problémů a rizik a v neposlední řadě při hledání řešení. Zaznamenávání probíhá aktivně na pozadí bez jakékoli interakce s uživatelem a zaznamenávají se informace na základě nastavení citlivosti protokolování. Prohlížení textových zpráv a protokolů je možné přímo z prostředí ESET Endpoint Security a stejně tak je tyto protokoly možné archivovat.

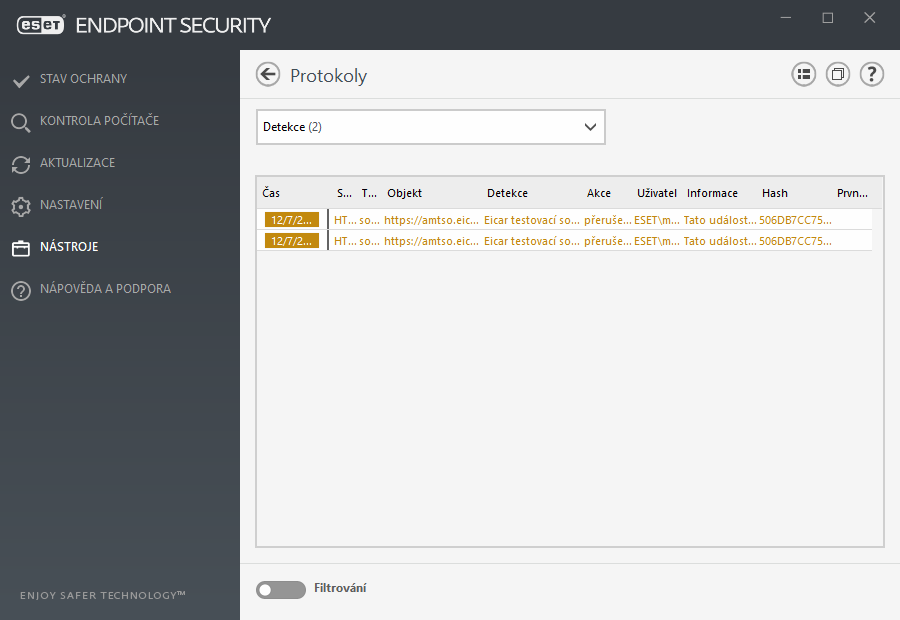

Protokoly naleznete v hlavním okně programu po kliknutí na záložku Nástroje > Protokoly. Následně z rozbalovacího menu Protokoly vyberte požadovaný typ protokolu.

•Detekce – protokol zachycených detekcí a infiltrací poskytuje detailní informace týkající se infiltrací zachycených moduly programu ESET Endpoint Security. Informace zahrnují čas detekce, název infiltrace, umístění, provedenou činnost a uživatele přihlášeného v době detekce. Dvojklikem na záznam protokolu otevřete detaily v samostatném okně. Nevyléčené infiltrace jsou vždy označeny červeně na světle červeném pozadí, neléčené infiltrace žlutě na bílém pozadí. Neléčené potenciálně nechtěné nebo zneužitelné aplikace jsou označeny žlutě na bílém pozadí.

•Události – protokol událostí obsahuje informace o všech událostech ESET Endpoint Security a chybách, které se vyskytly. Informace z tohoto protokolu mohou administrátorům a uživatelům pomoci při hledání příčiny problémů, případně jejich řešení.

•Kontrola počítače – protokol kontroly počítače obsahuje výsledky dokončené ruční nebo naplánované kontroly. Každý řádek náleží samostatné kontrole. Dvojklikem na záznam protokolu otevřete detaily v samostatném okně.

•Blokované soubory – seznam souborů, k nimž produkt zablokoval přístup z důvodu využívání ESET Enterprise Inspector. V protokolu je uveden důvod blokace, modul, který přístup k souboru zablokoval, stejně jako uživatel a aplikace, prostřednictvím ní bylo k souboru přistupováno. Pro více informací se podívejte do online nápovědy k ESET Enterprise Inspector.

•Odeslané soubory – seznam souborů odeslaných k analýze do ESET LiveGrid® nebo ESET Dynamic Threat Defense.

•Audit– každý záznam obsahuje informace o datu a čase provedené změny, jejím typu společně s popisem, zdrojem a informací o uživateli, který změnu provedl. Pro více informací přejděte do kapitoly Audit log.

•HIPS – protokoly obsahují záznamy konkrétních pravidel, která se mají zaznamenávat. V protokolu je zobrazena aplikace, která danou operaci vyvolala, výsledek (tzn. zda bylo pravidlo povoleno, nebo zakázáno) a název vytvořeného pravidla

•Síťová ochrana – protokol obsahuje všechny vzdálené útoky zachycené ochranou proti síťovým útokům a firewallem. Naleznete v něm informace o všech vzdálených útocích na váš počítač. Ve sloupci Událost se zobrazuje seznam útoků, ve sloupci Zdroj se zobrazují podrobnější informace o útočníkovi a ve sloupci Protokol naleznete komunikační protokol použitý při útoku. Analyzování tohoto protokolu pomůže včas odhalit pokusy o průnik do systému. Pro více informací o síťových útocích přejděte do kapitoly IDS a pokročilé možnosti.

•Filtrované webové stránky – tento seznam je užitečný v případě, že si chcete prohlédnout stránky blokované modulem Ochrana přístupu na web nebo Filtrování obsahu webu. Protokol obsahuje informace o času, URL adrese, uživateli a aplikaci, která se chtěla na stránky připojit.

•Antispamová ochrana – obsahuje záznamy související s e-mailovými zprávami, které byly označeny jako spam.

•Filtrování obsahu webu – protokol zobrazuje webové stránky, které byly zablokovány nebo povoleny, a do jaké kategorie patří. Ve sloupci Provedená akce naleznete informace o aplikovaném pravidle.

•Správa zařízení – obsahuje záznamy o výměnných médiích nebo zařízeních připojených k počítači. V protokolu se zobrazí pouze zařízení, na která byla aplikována pravidla Správce zařízení. Pokud nebylo na zařízení aplikováno žádné pravidlo, záznam v protokolu se nevytvoří. Pro každé zařízení se zobrazí také informace o typu zařízení, sériové číslo, název výrobce a velikost média (pokud jsou dostupné).

V každé sekci můžete jednotlivé události kopírovat do schránky přímo po označení události a kliknutím na tlačítko Kopírovat (nebo pomocí klávesové zkratky Ctrl + Shift). Pro výběr více záznamů podržte zároveň klávesy Ctrl + C a proveďte výběr.

Po kliknutí na přepínač ![]() Filtrování se zobrazí dialogové okno Filtrování protokolu, pomocí kterého můžete definovat kritéria filtrování.

Filtrování se zobrazí dialogové okno Filtrování protokolu, pomocí kterého můžete definovat kritéria filtrování.

V okně Protokoly můžete vyvolat kontextové menu kliknutím pravým tlačítkem myši na konkrétní záznam. Dostupné jsou následující možnosti:

•Zobrazit – zobrazí v novém okně všechny záznamy protokolu.

•Filtrovat záznamy stejného typu – po aktivovaní tohoto filtru se zobrazí pouze záznamy stejného typu (diagnostické, varování,...).

•Filtrovat... – po kliknutí se otevře dialogové okno Filtrování protokolu, ve kterém můžete definovat kritéria pro filtrování záznamů.

•Zapnout filtr – kliknutím aktivujete filtr. Pokud jste dosud žádný filtr nedefinovali, zobrazí se průvodce jeho vytvořením. Při opětovném kliknutí se automaticky aktivuje naposledy použitý filtr.

•Zrušit filtr – vypne filtrování.

•Kopírovat/Kopírovat vše – zkopíruje všechny záznamy z daného okna.

•Odstranit/Odstranit vše – odstraní vybrané/všechny záznamy – tato akce vyžaduje administrátorská oprávnění.

•Exportovat – uloží vybrané záznamy do .XML formátu.

•Exportovat vše – uloží všechny záznamy do .XML formátu.

•Hledat/Hledat další/Hledat předchozí – po kliknutí se otevře dialogové Filtrování protokolu, ve kterém můžete definovat kritéria pro filtrování záznamů.

•Vytvořit výjimku – kliknutím spustíte průvodce vytvořením detekční výjimky (tato možnost není dostupná pro objekty detekované jako malware).