Edytor reguł kontroli dostępu do urządzeń

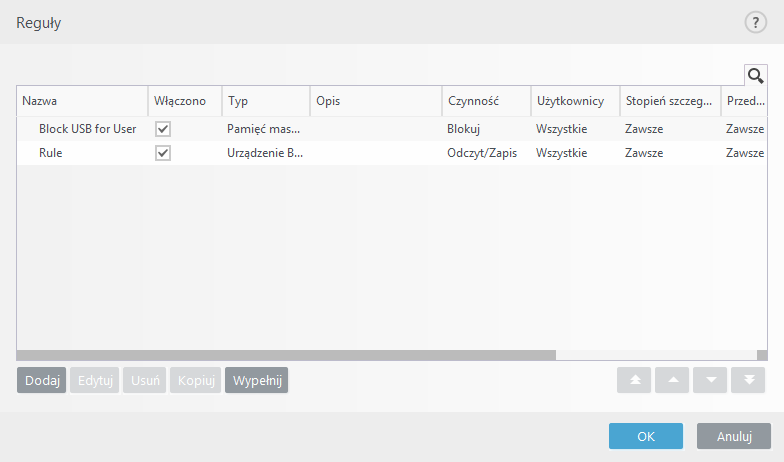

W oknie Edytor reguł kontroli dostępu do urządzeń są wyświetlane istniejące reguły. Umożliwia ono również dokładną kontrolę urządzeń zewnętrznych podłączanych przez użytkowników do komputera.

Można dopuszczać lub blokować określone urządzenia na podstawie użytkowników, grup użytkowników lub dowolnych spośród dostępnych parametrów dodatkowych, które można określić w konfiguracji reguł. Lista reguł zawiera pewne informacje o regułach, takie jak nazwa, typ urządzenia zewnętrznego, czynność wykonywana po jego podłączeniu do komputera i stopień ważności w dzienniku.

Kliknięcie przycisku Dodaj lub Edytuj umożliwia zarządzanie regułą. Odznaczenie pola wyboru Włączona obok reguły powoduje jej wyłączenie do momentu jej ponownego użycia w przyszłości. Można zaznaczyć jedną lub większą liczbę reguł i kliknąć opcję Usuń, aby trwale usunąć reguły.

Kopiuj — umożliwia utworzenie nowej reguły ze wstępnie zdefiniowanymi opcjami pochodzącymi z innej wybranej reguły.

Kliknięcie przycisku Wypełnij umożliwia automatyczne wprowadzenie parametrów nośników wymiennych dla urządzeń podłączonych do komputera.

Reguły są wymienione według priorytetów, przy czym reguły o wyższych priorytetach znajdują się wyżej na liście. Reguły można przenosić pojedynczo lub grupami, klikając opcje ![]() Na początek/W górę/W dół/Na koniec.

Na początek/W górę/W dół/Na koniec.

W dzienniku kontroli dostępu do urządzeń rejestrowane są wszystkie zdarzenia, w przypadku których uruchamiana jest funkcja kontroli dostępu do urządzeń. Wpisy dziennika można wyświetlać w oknie głównym programu ESET Endpoint Security w obszarze Narzędzia > Pliki dziennika.