Une menace est détectée

Des infiltrations peuvent utiliser différents points d'entrée pour attaquer votre système, comme les pages Web, dossiers partagés, courriel ou périphériques amovibles (USB, disques externes, CD, DVD, etc.).

Comportement normal

À titre d'exemple général de la façon dont les infiltrations sont traitées par ESET Endpoint Security, elles peuvent notamment être détectées en utilisant :

- Protection en temps réel du système de fichiers

- Protection de l'accès Web

- Protection du client de messagerie

- Analyse de l'ordinateur à la demande

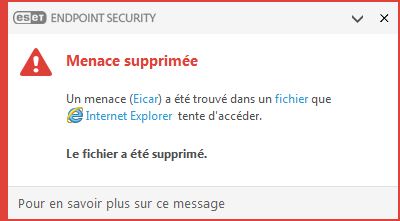

Chacun de ces modules utilise le niveau de nettoyage standard et tentera de nettoyer le fichier et de le mettre en quarantaine ou de mettre fin à la connexion. Une fenêtre de notification s'affiche dans la zone de notification, dans le coin inférieur droit de l'écran. Pour obtenir des informations détaillées sur les objets détectés/nettoyés, consultez les fichiers journaux. Pour plus d'informations sur les niveaux de nettoyage et le comportement, consultez la rubrique Nettoyage.

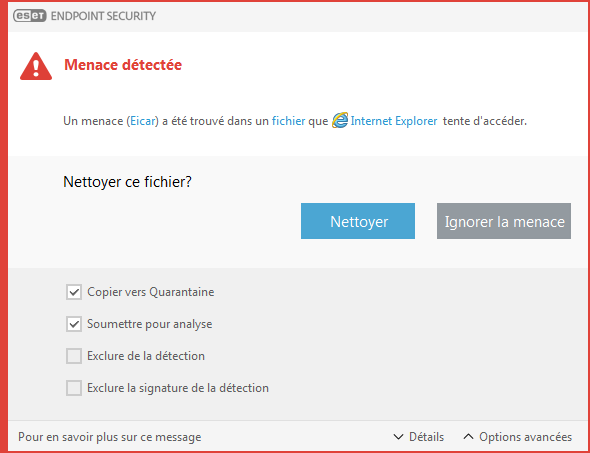

Nettoyage et suppression

Si aucune action n'est prédéfinie pour la protection en temps réel, vous serez invité à sélectionner une option dans une fenêtre d'avertissement. Les options Nettoyer, Supprimer et Aucune action sont généralement disponibles. Sélectionner Aucune action n'est pas recommandé puisque cela ne nettoiera pas les fichiers infectés. La seule exception concerne les situations où vous êtes sûr que le fichier est inoffensif et a été détecté par erreur.

Utilisez le nettoyage si un fichier a été attaqué par un virus qui y a joint du code malveillant. Dans ce cas, tentez d'abord de nettoyer le fichier infecté pour le restaurer à son état d'origine. Si le fichier se compose uniquement d'un programme malveillant, il sera alors supprimé.

Si un fichier infecté est « verrouillé » ou utilisé par un processus du système, il ne sera généralement supprimé qu'après avoir été déverrouillé (le plus souvent, après un redémarrage du système).

Restaurer depuis la quarantaine

Vous pouvez accéder à la quarantaine à partir de la fenêtre principale de ESET Endpoint Security, en cliquant sur Outils > Quarantaine.

Les fichiers mis en quarantaine peuvent également être restaurés à leur emplacement d'origine :

- Utilisez à cet effet la fonction Restaurer, disponible dans le menu contextuel en cliquant avec le bouton droit de la souris sur un fichier donné en quarantaine.

- Si un fichier est marqué comme Application potentiellement indésirable, l'option Restaurer et exclure de l'analyse est activée. Voir aussi Exclusions.

- Le menu contextuel offre également l'option Restaurer vers qui permet de restaurer des fichiers vers un emplacement autre que celui d'où ils ont été supprimés.

- La fonctionnalité de restauration n'est pas disponible dans certains cas, par exemple, pour les fichiers situés sur un partage réseau en lecture seule.

Menaces multiples

Si aucun des fichiers infectés n'a été nettoyé pendant l'analyse de l'ordinateur (ou le Niveau de nettoyage a été défini à Aucun nettoyage), une fenêtre d'alerte vous invitant à choisir l'action pour ces fichiers s'affichera.

Suppression de fichiers dans des archives

En mode de nettoyage par défaut, l'archive entière n'est supprimée que si elle ne contient que des fichiers infectés et aucun fichier sain. Autrement dit, les archives ne sont pas supprimées si elles contiennent aussi des fichiers sains.

Soyez cependant prudent si vous choisissez un nettoyage strict : dans ce mode, l'archive sera supprimée si elle contient au moins un fichier infecté, quel que soit l'état des autres fichiers qu'elle contient. |

Si votre ordinateur montre des signes d'une infection par un logiciel malveillant (ralentissement, blocages fréquents, etc.), il est recommandé d'effectuer les opérations suivantes :

- Ouvrir ESET Endpoint Security et cliquer sur Analyse de l'ordinateur,

- Cliquer sur Analyse intelligente (pour plus d'information, se reporter à la rubrique Analyse de l'ordinateur).

- Lorsque l'analyse est terminée, consultez le journal pour connaître le nombre de fichiers analysés, infectés et nettoyés.

Si vous ne voulez analyser qu'une certaine partie de votre disque, cliquez sur Analyse personnalisée et sélectionnez les cibles à analyser à la recherche des virus.