Журнали

Журнали містять інформацію про важливі програмні події та надають огляд виявлених загроз. Ведення журналу є важливим засобом системного аналізу, виявлення загроз і виправлення неполадок. Запис у журнал відбувається у фоновому режимі без втручання користувача. Інформація, яка може записуватися в журнал, залежить від поточних параметрів деталізації журналу. Доступна можливість переглядати текстові повідомлення та журнали безпосередньо в інтерфейсі ESET Endpoint Security. Також можна архівувати файли журналів.

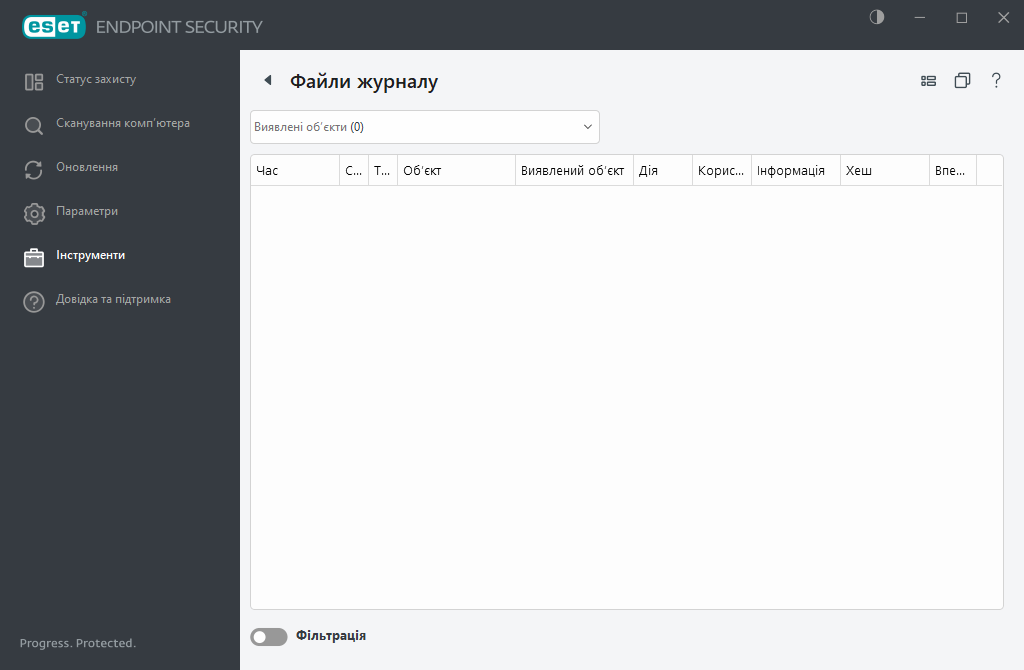

Доступ до журналів можна отримати з головного вікна програми, натиснувши Інструменти > Журнали. Виберіть потрібний тип журналу в розкривному меню Журнал. Доступні такі журнали:

- Виявлені об’єкти: цей журнал містить детальну інформацію про інфіковані об’єкти й загрози, виявлені модулями ESET Endpoint Security. У журналі міститься інформація про час виявлення, назву загрози, її розташування, виконану дію й ім’я користувача, який перебував у системі в момент виявлення загрози. Двічі натисніть будь-який запис журналу, щоб відобразити детальні відомості в окремому вікні. Загрози, які не вдалося очистити, завжди позначаються червоним текстом на яскраво-червоному фоні. Очищені загрози позначаються жовтим текстом на білому фоні. Потенційно небезпечні або небажані програми, які не очищено, позначаються жовтим текстом на білому фоні.

- Події: усі важливі дії, виконані ESET Endpoint Security, записуються в журналі подій. Журнал містить інформацію про події та помилки, які сталися в програмі. Він призначений для системних адміністраторів і користувачів, яким потрібна допомога з вирішенням проблем. Часто інформація в ньому допомагає знайти вирішення проблеми, яка виникла під час роботи програми.

- Перевірка комп’ютера: усі результати сканування відображаються в цьому вікні. Кожний рядок відповідає одному скануванню комп’ютера. Двічі клацніть будь-який рядок, щоб переглянути докладну інформацію про відповідний сеанс сканування.

- Заблоковані файли: містять записи заблокованих файлів, які були недоступні для використання під час підключення до ESET Enterprise Inspector. Протокол указує причину блокування та модуль, який заблокував файл, а також програму й користувача, який запустив цей файл. Більш докладну інформацію див. в онлайн-посібнику користувача ESET Enterprise Inspector.

- Надіслані файли: містить записи файлів, надісланих у ESET LiveGrid® або ESET LiveGuard для аналізу.

- Журнали аудиту: кожний журнал містить інформацію про дату й час зміни, її тип, опис, джерело, а також про користувача, який уніс цю зміну. Більш докладні відомості див. в розділі Журнали аудиту.

- HIPS: містить записи певних правил, позначених для запису. Протокол показує програму, яка викликала операцію, результат (правило було дозволено чи заборонено), а також ім’я створеного правила.

- Захищений браузер: містить записи неперевірених/ненадійних файлів, завантажених у веб-браузері.

- Захист мережі –У журналі брандмауера відображаються всі віддалені атаки, виявлені засобом захисту від мережевих атак або брандмауером. У цьому журналі можна переглянути інформацію про всі атаки на комп’ютері. У стовпці Подія наводиться список виявлених атак. У стовпці Джерело надається детальніша інформація про зловмисника. У стовпці Протокол зазначається, який комунікаційний протокол використовувався для проведення атаки. Аналіз журналу брандмауера може допомогти вчасно виявити спроби проникнення в систему, а також попередити несанкціонований доступ. Більш докладні відомості про мережеві атаки див. в розділі IDS і додаткові параметри.

- Відфільтровані веб-сайти:Цей список стане в пригоді, якщо потрібно переглянути веб-сайти, заблоковані функцією Захист доступу до Інтернету або Веб-контроль. У журналах містяться дані про час, URL-адресу, користувача та програму, пов’язані з переходом на окремий сайт.

- Захист поштового клієнта від спаму: містить записи, пов’язані з повідомленнями електронної пошти, позначеними як спам.

- Веб-контроль: відображає заблоковані або дозволені URL-адреси та категорії, до яких їх віднесено. За показником у стовпці Виконана дія можна визначити спосіб застосування правил фільтрації.

- Контроль пристроїв: містить записи про змінні носії та пристрої, підключені до комп’ютера. У файлі журналу реєструються ті пристрої, для яких створено правило контролю. Якщо правило не відповідає підключеному пристрою, запис у журналі для підключеного пристрою не створюватиметься. У цьому ж журналі можна переглянути відомості про тип пристрою, серійний номер, ім’я постачальника та розмір носія (якщо доступно).

Виберіть вміст будь-якого журналу й натисніть комбінацію клавіш Ctrl + C , щоб скопіювати його в буфер обміну. Натисніть та утримуйте Ctrl + Shift, щоб вибрати кілька записів.

Натисніть елемент ![]() Фільтрація, щоб відкрити вікно Фільтрація журналу, де можна визначати критерії фільтрації.

Фільтрація, щоб відкрити вікно Фільтрація журналу, де можна визначати критерії фільтрації.

Клацніть певний запис правою кнопкою миші, щоб відкрити контекстне меню. У контекстному меню ви зможете отримати доступ до наведених нижче параметрів.

- Показати: показ додаткової інформації про вибраний журнал у новому вікні.

- Відфільтровувати однакові записи: після активації цього фільтра відображатимуться лише записи певного типу (діагностичні, попереджувальні тощо).

- Фільтрувати: після натискання цієї опції у вікні Фільтрація журналу можна визначати критерії фільтрації для певних записів журналу.

- Увімкнути фільтр: активація параметрів фільтра.

- Вимкнути фільтр: очищення всіх параметрів фільтра (як описано вище).

- Копіювати/Копіювати все: копіювання інформації про всі записи у вікні.

- Копіювати клітинку: копіювання вмісту клітинки правою кнопкою миші.

- Видалити/Видалити все: видалення вибраних або всіх відображуваних записів (для виконання цієї дії необхідні права адміністратора).

- Експорт: експорт інформації про записи у форматі XML.

- Експортувати все: експорт інформації про всі записи у форматі XML.

- Знайти / Знайти наступні / Знайти попередні: після натискання цієї опції можна визначати критерії фільтрації для пошуку певних записів у вікні фільтрації журналу.

- Створити виключення: дозволяє створити нове виключення виявленого об’єкта з використанням майстра (недоступно для виявленого шкідливого програмного забезпечення).