Reglas del cortafuegos

Las reglas del cortafuegos representan un conjunto de condiciones que se utilizan para probar de manera significativa todas las conexiones de red y acciones asignadas a estas condiciones. Utilice las reglas del cortafuegos para definir la acción que se emprende al establecer diferentes tipos de conexión de red.

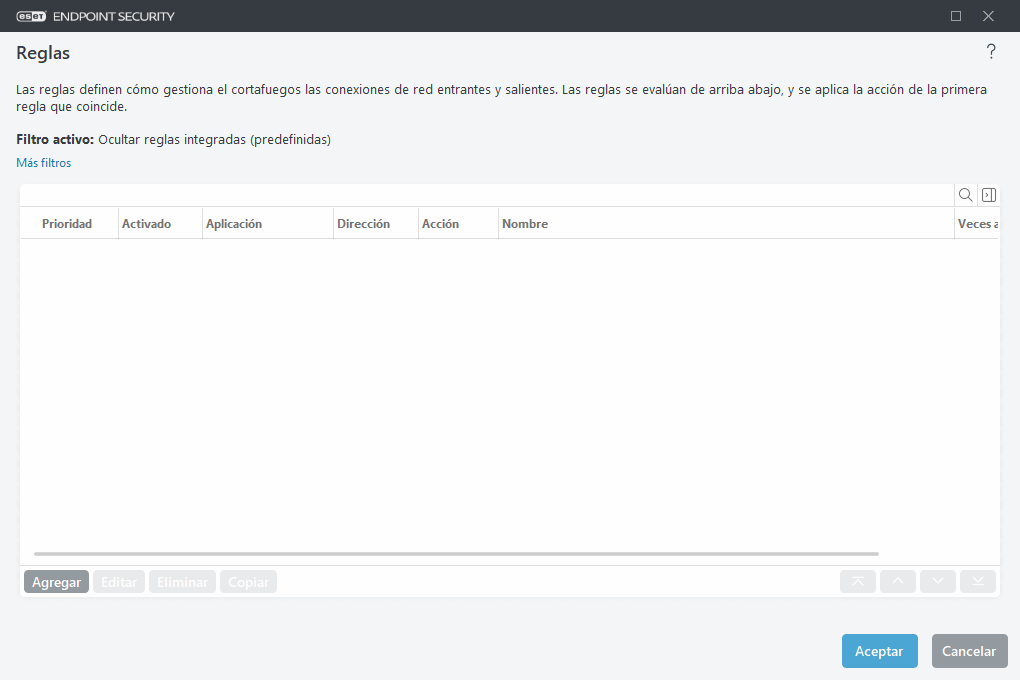

Las reglas se evalúan de arriba a abajo y puede ver la prioridad en la primera columna. La acción de la primera regla coincidente se utiliza para todas las conexiones de red evaluadas.

Las conexiones se pueden dividir en entrantes y salientes. Las conexiones entrantes se inician en dispositivos remotos que intentan establecer una conexión con el sistema local. Las conexiones salientes funcionan de la forma opuesta: el sistema local se pone en contacto con un dispositivo remoto.

Si se detecta una comunicación desconocida, debe considerar detenidamente su admisión o denegación. Las conexiones no solicitadas, no seguras o desconocidas suponen un riesgo de seguridad para el sistema. Si se establece una conexión de este tipo, debe prestar atención al dispositivo remoto y a la aplicación que intente conectarse a su ordenador. Muchas amenazas intentan obtener y enviar datos privados, o descargar otras aplicaciones maliciosas en las estaciones de trabajo host. El cortafuegos le permite detectar e interrumpir estas conexiones.

Puede ver y editar las reglas del cortafuegos en Configuración avanzada > Protecciones > Protección de acceso a la red > Cortafuegos Reglas > Editar.

Si tiene muchas reglas de cortafuegos, puede usar un filtro para mostrar solo reglas específicas. Para filtrar las reglas del cortafuegos, haga clic en Más filtros encima de la lista Reglas del cortafuegos. Puede filtrar las reglas en función de los siguientes criterios:

- Origen

- Dirección

- Acción

- Disponibilidad

De forma predeterminada, las reglas de cortafuegos predefinidas están ocultas. Para mostrar todas las reglas predefinidas, desactive el interruptor situado junto a Ocultar reglas integradas (predefinidas). Las reglas predefinidas pueden desactivarse, pero no eliminarse.

Haga clic en el icono de búsqueda |

Columnas

Prioridad: las reglas se evalúan de arriba a abajo y puede ver la prioridad en la primera columna.

Activado: muestra si la regla está activada o desactivada; seleccione la casilla de verificación para activar la regla.

Aplicación: indica la aplicación a la que se aplica la regla.

Dirección: dirección de la comunicación (entrante, saliente o ambas).

Acción: muestra el estado de la comunicación (bloquear, permitir o preguntar).

Nombre: nombre de la regla. El icono ![]() de ESET representa una regla predefinida.

de ESET representa una regla predefinida.

Veces aplicadas: número total de veces que se ha aplicado la regla.

Haga clic en el icono de expansión |

Para elegir qué columnas se muestran, haga clic con el botón derecho en el encabezado de la tabla. |

Elementos de control

Agregar: crea una nueva regla.

Modificar: modifique una regla existente.

Quitar: elimina una regla existente.

Copiar: cree una copia de una regla seleccionada.

![]() Superior/Arriba/Abajo/Inferior: le permite ajustar el nivel de prioridad de las reglas (las reglas se ejecutan de arriba abajo).

Superior/Arriba/Abajo/Inferior: le permite ajustar el nivel de prioridad de las reglas (las reglas se ejecutan de arriba abajo).