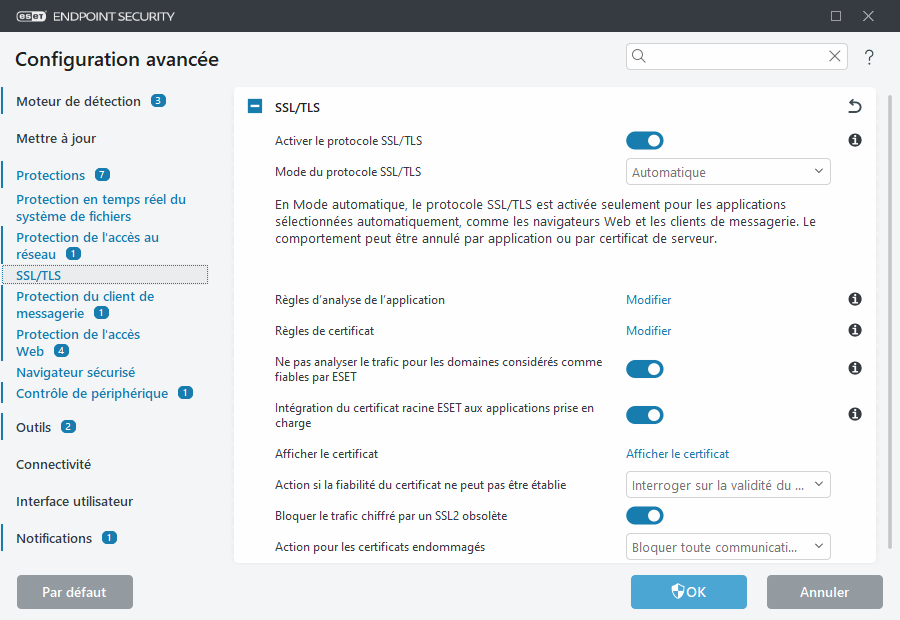

SSL/TLS

ESET Endpoint Security peut vérifier les menaces de communication qui utilisent le protocole SSL. Vous pouvez utiliser différents modes de filtrage pour les communications protégées par SSL à l'aide des certificats fiables, des certificats inconnus ou des certificats exclus de la vérification des communications protégées par SSL. Pour modifier les paramètres SSL/TLS, ouvrez Configuration avancée > Protections > SSL/TLS.

Activer SSL/TLS : si cette option est désactivée, ESET Endpoint Security n'analysera pas les communications utilisant SSL/TLS.

Le mode SSL/TLS est disponible dans les options suivantes :

Mode de filtrage |

Description |

|---|---|

Automatique |

Le mode par défaut qui n'analysera que les applications appropriées comme les navigateurs Web et les clients de messagerie. Vous pouvez l'ignorer en sélectionnant les applications dans lesquelles la communication est numérisée. |

Interactif |

Si vous entrez un nouveau site protégé par SSL (avec un certificat inconnu), une boite de dialogue de sélection d'action s'affiche. Ce mode permet de créer une liste de certificats ou d'applications SSL qui seront exclus de l'analyse. |

Basé sur des règles personnalisées |

Sélectionnez cette option pour analyser toutes les communications protégées par SSL à l'exception des communications protégées par des certificats exclus de la vérification. Si une nouvelle communication utilisant un certificat signé, mais inconnu est établie, vous n'en serez pas avisé et la communication sera automatiquement filtrée. Lorsque vous accédez à un serveur en utilisant un certificat non fiable indiqué comme étant fiable (ajouté à la liste des certificats fiables), la communication avec le serveur est permise et le contenu du canal de communication est filtré. |

Règles d’analyse des applications : vous permet de personnaliser le comportement de ESET Endpoint Security pour des applications spécifiques.

Règles des certificats : vous permet de personnaliser le comportement de ESET Endpoint Security pour des certificats SSL spécifiques.

Ne pas analyser le trafic pour les domaines considérés comme fiables par ESET : lorsque cette option est activée, la communication avec des domaines considérés comme fiables est exclue de l’analyse. Une liste blanche intégrée gérée par ESET détermine la fiabilité d’un domaine.

Intégrer le certificat racine ESET dans les applications prises en charge : pour que la communication SSL fonctionne correctement dans les navigateurs/clients de messagerie, il est essentiel d'ajouter le certificat racine pour ESET à la liste des certificats racines connus (éditeurs). Lorsque cette option est activée, ESET Endpoint Security ajoutera automatiquement le certificat racine ESET SSL Filter CA aux navigateurs connus (par exemple, Opera). Pour les navigateurs utilisant le magasin de certification du système, le certificat est ajouté automatiquement. Par exemple, Firefox est automatiquement configuré pour faire confiance aux autorités Racine dans le magasin de certification du système.

Pour appliquer le certificat à des navigateurs non pris en charge, cliquez sur Afficher le certificat > Détails > Copier dans un fichier, puis importez-le manuellement dans le navigateur.

Action si la fiabilité du certificat ne peut pas être établie : dans certains cas, un certificat de site Web ne peut pas être vérifié à l’aide du magasin TRCA (Trusted Root Certification Authorities). C’est le cas par exemple d’un certificat expiré, d’un certificat non approuvé, d’un certificat non valide pour le domaine ou d’une signature spécifique pouvant être analysé, mais ne signant pas le certificat correctement. Les sites Web légitimes utiliseront toujours des certificats approuvés. S’ils n’en fournissent pas, cela pourrait signifier qu’un pirate déchiffre votre communication ou que le site Web rencontre des difficultés techniques.

Si l'option Interroger sur la validité du certificat (valeur par défaut) est sélectionnée, vous serez invité à sélectionner une action à prendre lorsqu'une communication chiffrée est établie. Une boîte de dialogue de sélection d'une action dans laquelle vous pouvez marquer le certificat comme fiable ou exclus s'affichera. Dans les cas où le certificat ne fait pas partie de la liste TRCA, la fenêtre sera rouge. Si le certificat fait partie de la liste TRCA, la fenêtre sera verte.

Vous pouvez sélectionner Bloquer toute communication utilisant le certificat pour qu'elle mette toujours fin à une connexion chiffrée à un site qui utilise un certificat non approuvé.

Bloquer le trafic chiffré par un SSL2 obsolète : les communications utilisant une version antérieure du protocole SSL seront automatiquement bloquées.

Action pour les certificats endommagés : un certificat endommagé indique que le certificat utilise un format non reconnu par ESET Endpoint Security ou qu’il a été endommagé (par exemple, écrasé par des données aléatoires). Dans ce cas, nous vous recommandons de laisser l'option Bloquer toute communication utilisant le certificat sélectionnée. Si l'option Interroger sur la validité du certificat est sélectionnée, l'utilisateur est invité à sélectionner une action à entreprendre lorsque la communication chiffrée est établie.

Les articles suivants de la base de connaissances ESET peuvent n'être disponibles qu'en anglais : |