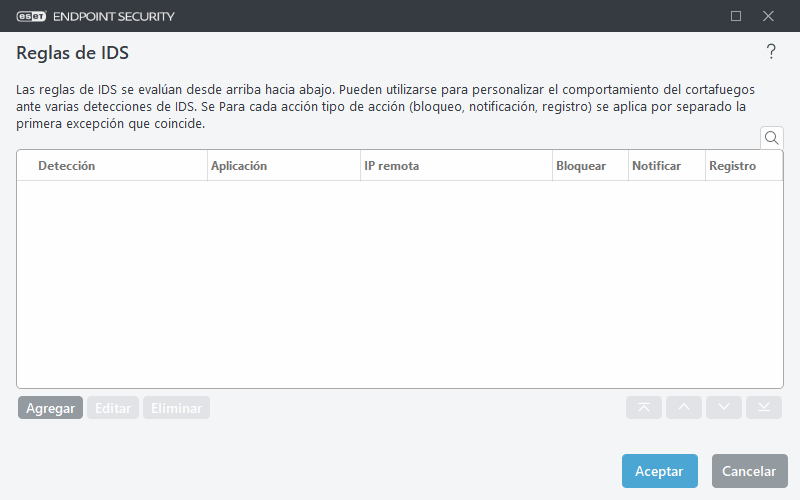

Reglas de IDS

En algunas situaciones, el Servicio de detección de intrusiones (IDS) puede detectar la comunicación entre routers u otros dispositivos de red internos como un ataque potencial. Por ejemplo, puede agregar la dirección segura conocida a las Direcciones excluidas de la zona de IDS para ignorar el IDS.

Es posible que los siguientes artículos de la base de conocimiento de ESET solo estén disponibles en inglés: |

Columnas

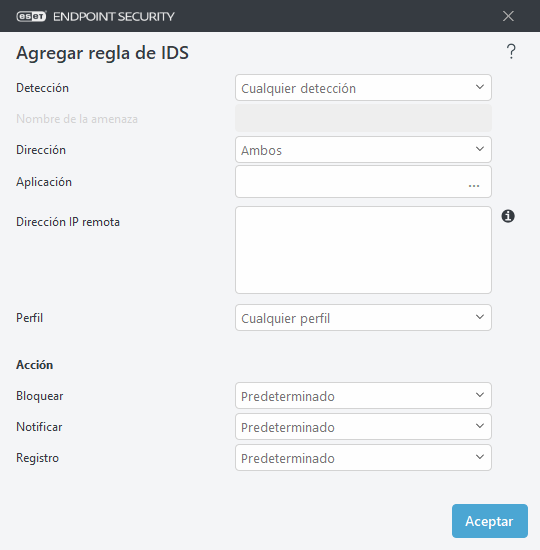

- Detección: tipo de detección.

- Aplicación: para seleccionar la ruta de acceso del archivo de una aplicación que es una excepción, haga clic en … (por ejemplo, C:\Program Files\Firefox\Firefox.exe). No escriba el nombre de la aplicación.

- IP remota: una lista de direcciones/rangos/subredes IPv4 o IPv6 remotos. Las direcciones deben separarse mediante comas.

- Bloquear: cada proceso del sistema tiene su propio comportamiento predeterminado y su propia acción asignada (bloquear o permitir). Si desea anular el comportamiento predeterminado de ESET Endpoint Security, puede elegir la acción de bloquearlo o la acción de permitirlo en el menú desplegable.

- Notificar: seleccione Sí para mostrar Notificaciones en el escritorio en su ordenador. Seleccione No si no desea notificaciones en el escritorio. Los valores disponibles son Predeterminado/Sí/No.

- Registrar: seleccione Sí para registrar sucesos en los archivos de registro de ESET Endpoint Security. Seleccione No si no desea registrar sucesos. Los valores disponibles son Predeterminado/Sí/No.

Las ficha Exclusiones se mostrará si un administrador crea exclusiones de IDS en ESET PROTECT Web Console. Las exclusiones de IDS solo pueden contener reglas de permiso y se evalúan antes de las reglas de IDS.

Administración de reglas de IDS

- Agregar: haga clic aquí para crear una nueva regla de IDS.

- Modificar: haga clic aquí para modificar una regla de IDS.

- Quitar: seleccione y haga clic aquí para quitar una excepción de la lista de reglas de IDS.

Superior/Arriba/Abajo/Inferior: le permite ajustar el nivel de prioridad de las reglas (las excepciones se evalúan de arriba abajo).

Superior/Arriba/Abajo/Inferior: le permite ajustar el nivel de prioridad de las reglas (las excepciones se evalúan de arriba abajo).

Desea mostrar una notificación y recopilar un registro cada vez que se produzca el suceso:

|

Desea quitar las notificaciones recurrentes para un tipo de detección que no considere una amenaza:

|