ThreatSense paramètres

ThreatSense combine de nombreuses méthodes de détection de menaces complexes. Cette technologie proactive fournit également une protection durant les premières heures de propagation d'une nouvelle menace. Elle utilise une combinaison d'analyse de code, d'émulation de code, de signatures génériques et de signatures de virus qui se conjuguent pour améliorer sensiblement la sécurité du système. Ce moteur d'analyse est capable de contrôler simultanément plusieurs flux de données, maximisant ainsi l'efficacité et le taux de détection. La technologie ThreatSense élimine également avec succès les rootkits.

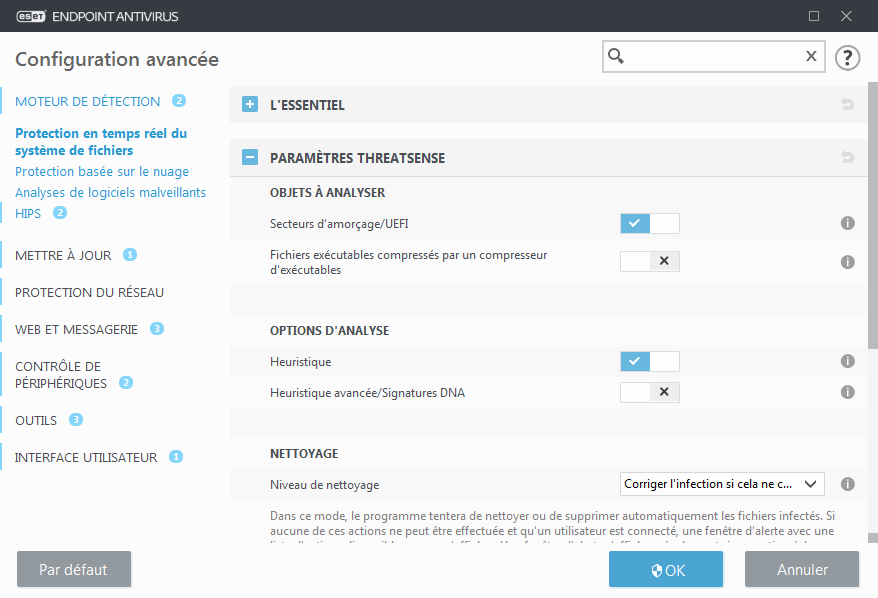

Les options de configuration du moteur ThreatSense permettent également de préciser plusieurs paramètres d'analyse :

•les types de fichiers et extensions à analyser

•la combinaison de plusieurs méthodes de détection;

•les niveaux de nettoyage, etc.

Pour ouvrir la fenêtre de configuration, cliquez sur paramètres ThreatSense dans la fenêtre de configuration avancée de tout module qui utilise la technologie ThreatSense (voir ci-dessous). Chaque scénario de sécurité peut exiger une configuration différente. Sachant cela, ThreatSense peut être configuré individuellement pour les modules de protection suivants :

•Protection en temps réel du système de fichiers

•Analyse en état inactif

•Analyse au démarrage

•Protection des documents

•Protection du client de messagerie

•Protection de l'accès Web

•Analyse de l'ordinateur

Les paramètres de ThreatSense sont hautement optimisés pour chaque module et leur modification peut grandement affecter le fonctionnement du système. Par exemple, en modifiant les paramètres afin d'analyser à chaque fois les compacteurs exécutables ou d'autoriser l'heuristique avancée dans la protection en temps réel du système de fichiers, vous pouvez diminuer les performances du système (normalement, seuls les fichiers nouvellement créés sont analysés par ces méthodes). Il est recommandé de laisser inchangés les paramètres par défaut de ThreatSense pour tous les modules, à l'exception du module Analyse de l'ordinateur.

Objets à analyser

Cette section vous permet de définir quels éléments et fichiers de l'ordinateur seront analysés à la recherche des infiltrations.

Mémoire vive - Activez cette option pour détecter les menaces qui s'attaquent à la mémoire vive du système.

Secteurs d'amorçage/UEFI - Analyse les secteurs d'amorçage à la recherche des logiciels malveillants dans l'enregistrement de démarrage principal. Pour en savoir plus sur l'UEFI, consultez le glossaire.

Fichiers courriel - Le programme prend en charge les extensions suivantes : DBX (Outlook Express) et EML.

Archives – Le programme prend en charge les extensions suivantes : ARJ, BZ2, CAB, CHM, DBX, GZIP, ISO/BIN/NRG, LHA, MIME, NSIS, RAR, SIS, TAR, TNEF, UUE, WISE, ZIP, ACE, et beaucoup d'autres.

Archives à extraction automatique - Les archives à extraction automatique (SFX) sont des archives qui peuvent s'extraire toutes seules.

Logiciels de compression exécutables - Après l'exécution, les logiciels de compression exécutables (contrairement aux archiveurs standard) se décompressent dans la mémoire. En plus des compacteurs statiques standards (UPX, yoda, ASPack, FSG, etc.), l'analyseur est capable der reconnaitre beaucoup d'autres types de compacteurs grâce à l'utilisation de l'émulation de code.

Options d'analyse

Sélectionnez les méthodes utilisées lors de l'analyse du système à la recherche d'infiltrations. Les options suivantes sont disponibles :

Heuristiques - La méthode heuristique utilise un algorithme d'analyse de l'activité (malveillante) des programmes. Le principal avantage de cette technologie est sa capacité à identifier un code malveillant qui n'existait pas ou n'était pas connu par le moteur de détection. L'inconvénient de cette méthode est la probabilité (très faible) de fausses alarmes.

Heuristique avancée/Signatures ADN - La méthode heuristique avancée utilise un algorithme heuristique développé par ESET, optimisé pour la détection des vers d'ordinateur et les chevaux de Troie et écrit dans un langage de programmation de haut niveau. L'utilisation de l'heuristique avancée augmente considérablement les capacités de détection de menaces des produits ESET. Les signatures peuvent détecter et identifier les virus de façon fiable. Grâce au système de mise à jour automatique, de nouvelles signatures peuvent être disponibles dans les quelques heures de la découverte d'une menace. L'inconvénient des signatures est qu'elles ne détectent que les virus qu'elles connaissent (ou une version légèrement modifiée de ces virus).

Nettoyage

Les paramètres de nettoyage déterminent le comportement de ESET Endpoint Antivirus lors du nettoyage des objets.

Exclusions

L'extension est la partie du nom de fichier située après le point. Elle définit le type et le contenu du fichier. Cette section de la configuration des paramètres ThreatSense vous permet de définir les types de fichiers à analyser.

Autre

Au moment de configurer les paramètres du moteur ThreatSense pour une analyse de l'ordinateur à la demande, les options suivantes dans la section Autre seront aussi offertes :

Analyser les flux de données alternatifs (ADS) - Les flux de données alternatifs (ADS) utilisés par le système de fichiers NTFS sont des associations de fichiers et de dossiers que les techniques d'analyse ordinaires ne permettent pas de détecter. De nombreuses infiltrations tentent d'éviter la détection en se faisant passer pour des flux de données alternatifs.

Exécuter les analyses en arrière-plan avec une priorité faible - Toute séquence d'analyse consomme une certaine quantité de ressources système. Si vous utilisez des programmes qui exigent beaucoup de ressources système, vous pouvez activer l'analyse en arrière-plan à faible priorité de manière à réserver des ressources pour vos applications.

Consigner tous les objets – Le journal d'analyse affichera tous les fichiers analysés dans des archives auto-extractibles, même ceux qui ne sont pas infectés (peut générer beaucoup de données de journal d'analyse et augmenter la taille du fichier journal d'analyse).

Activer l'optimisation intelligente - Lorsque la fonction Optimisation intelligente est activée, les paramètres les plus optimaux sont utilisés pour assurer le niveau d'analyse le plus efficient tout en conservant la vitesse d'analyse la plus élevée. Les différents modules de protection effectuent une analyse intelligente, utilisant pour ce faire différentes méthodes d'analyse et les appliquant à différents types de fichiers. Si l'optimisation Smart est activée, seuls les paramètres définis par l'utilisateur dans le moteur ThreatSense utilisé pour ces modules particuliers seront appliqués au moment de l'analyse.

Conserver la date et l'heure du dernier accès - Activez cette option pour conserver la date et l'heure d'accès d'origine des fichiers analysés au lieu de la mettre à jour (par ex., pour l'utiliser avec des systèmes de sauvegarde de données).

Limites

Limites

La section Limites permet de préciser la taille maximale des objets et les niveaux d'imbrication des archives à analyser :

Paramètres de l'objet

Taille maximale de l'objet - Définit la taille maximale des objets à analyser. Le module antivirus donné n'analysera alors que les objets d'une taille inférieure à celle indiquée. Cette option ne devrait être modifiée que par des utilisateurs expérimentés ayant des raisons précises d'exclure de l'analyse des objets de plus grande taille. Valeur par défaut : illimité.

Durée d'analyse maximale pour l'objet (en secondes) : Définit la durée maximale de l'analyse des fichiers dans un objet conteneur (tel qu'une archive RAR/ZIP ou un courriel avec plusieurs pièces jointes). Ce paramètre ne s'applique pas aux fichiers autonomes. Si une valeur définie par l'utilisateur a été saisie et que ce temps s'est écoulé, l'analyse s'arrêtera dès que possible, que l'analyse de chaque fichier dans un objet conteneur soit terminée ou non.

Dans le cas d'une archive contenant des fichiers volumineux, l'analyse s'arrête au plus tôt dès qu'un fichier de l'archive est extrait (par exemple, lorsqu'une variable définie par l'utilisateur est de 3 secondes, mais que l'extraction d'un fichier prend 5 secondes). Les autres fichiers de l'archive ne seront pas analysés après ce délai.

Pour limiter le temps d'analyse, y compris pour les archives plus volumineuses, utilisez Taille maximale de l'objet et Taille maximale du fichier dans les archives (non recommandé en raison des risques de sécurité possibles).

Valeur par défaut : illimité.

Configuration de l'analyse d'archive

Niveau d'imbrication des archives - Précise la profondeur maximale de l'analyse des archives. Valeur par défaut : 10.

Taille maximale du fichier dans l'archive - Cette option permet de préciser la taille maximale des fichiers (après extraction) à analyser, contenus dans les archives. Valeur par défaut : illimité.

il n'est pas recommandé de modifier les valeurs par défaut. Dans des circonstances normales, il n'y a aucune raison de le faire. |