Utilisation du mode de remplacement

Les utilisateurs qui disposent des produits ESET Endpoint (version 6.5 et ultérieure) pour Windows peuvent utiliser la fonctionnalité de remplacement. Le mode de remplacement permet aux utilisateurs au niveau des ordinateurs client de modifier les paramètres du produit ESET installé, même si une stratégie est appliquée sur ces derniers. Il peut être activé pour certains utilisateurs d'Active Directory ou être protégé par mot de passe. Cette fonction ne peut pas être activée pendant plus de quatre heures d'affilée.

Le mode de remplacement ne peut pas être arrêté à partir de la console web ESET PROTECT Web Console lorsqu'il est activé. Il sera désactivé automatiquement à l'expiration du délai de remplacement. Il peut également être désactivé sur la machine cliente. L’utilisateur qui a recours au mode de remplacement doit également disposer des droits d’administrateur Windows. Sinon, il ne peut pas enregistrer les modifications apportées aux paramètres d'ESET Endpoint Antivirus. L'authentification de groupe Active Directory est prise en charge. |

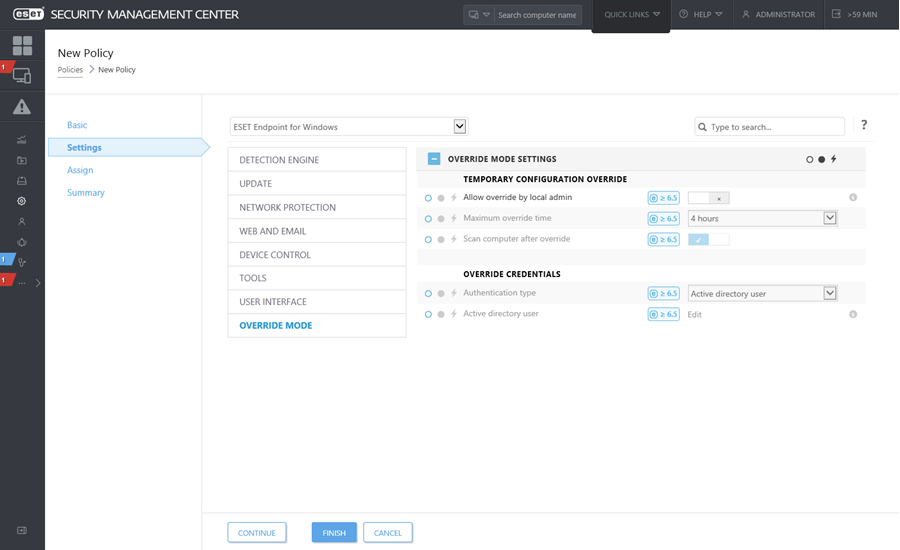

Pour définir le mode de remplacement :

- Accédez à

Politiques > Nouvelle politique.

Politiques > Nouvelle politique. - Dans la section Général , saisissez un nom et une description pour cette stratégie.

- Dans la section Paramètres, sélectionnez ESET Endpoint pour Windows.

- Cliquez sur Mode de remplacement, puis configurez les règles du mode de remplacement.

- Dans la section Attribuer , sélectionnez l'ordinateur ou le groupe d'ordinateurs auquel celle stratégie doit être appliquée.

- Passez en revue les paramètres dans la section Synthèse et cliquez sur Terminer pour appliquer la stratégie.

Si John rencontre un problème parce que ses paramètres Endpoint bloquent une fonctionnalité importante ou l'accès à Internet sur son ordinateur, l'administrateur peut autoriser John à remplacer sa stratégie Endpoint existante et modifier manuellement les paramètres sur cet ordinateur. Ces nouveaux paramètres peuvent être ensuite demandés par ESET PROTECT pour que l'administrateur puisse créer une stratégie à partir de ces derniers. Pour ce faire, procédez comme suit :

|