HIPS (Host-based Intrusion Prevention System)

Endringer i HIPS-innstillinger må bare gjøres av en erfaren bruker. Feil konfigurasjon av HIPS-innstillinger kan føre til instabilt system. |

Host-based Intrusion Prevention System (HIPS) beskytter systemet mot skadelig programvare og uønskede aktiviteter som prøver å skade datamaskinen. HIPS bruker avansert atferdsanalyse og gjenkjenningsmulighetene i nettverksfiltrering til å overvåke prosessene som kjøres, filer og registernøkler. HIPS er separat fra Filsystembeskyttelse i sanntid og er ikke en brannmur – den overvåker kun prosesser som kjører innen operativsystemet.

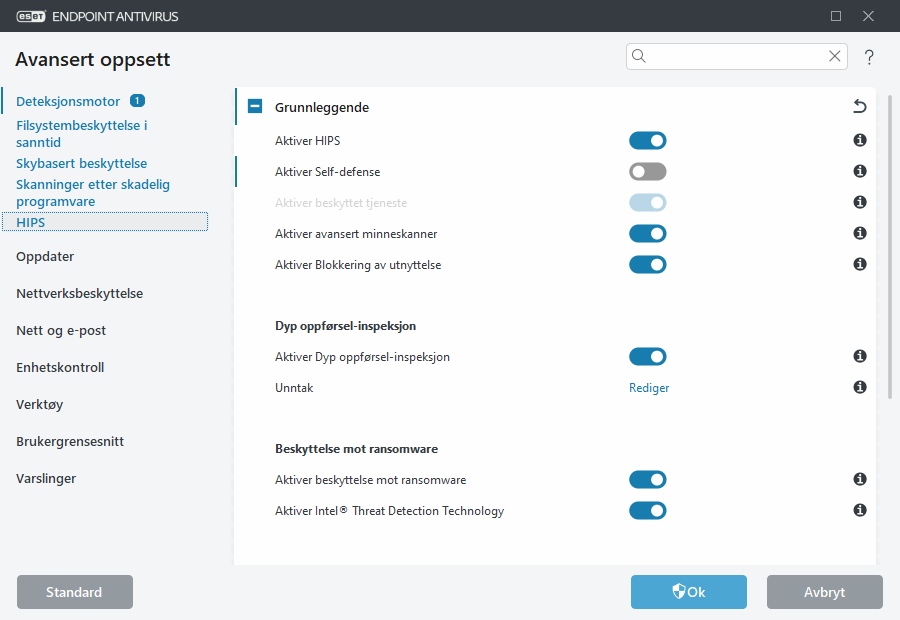

Du kan se HIPS-innstillingene i Avansert oppsett (F5) > Deteksjonsmotor > HIPS > Grunnleggende. HIPS-tilstanden (aktivert/deaktivert) vises i hovedvinduet til ESET Endpoint Antivirus i Oppsett > Datamaskin.

Grunnleggende

Aktiver HIPS – HIPS er aktivert som standard i ESET Endpoint Antivirus. Hvis du skrur av HIPS, deaktiveres alle andre HIPS-funksjoner, som Blokkering av utnyttelser.

Aktiver Self-defense – ESET Endpoint Antivirus bruker den innebygde Self-defense-teknologien som en del av HIPS for å forhindre ondsinnet programvare i å ødelegge eller deaktivere virus- og spywarebeskyttelse. Selvforsvar beskytter viktige system- og ESET-prosesser, registernøkler og filer fra manipulering. ESET Management Agent beskyttes også når den er installert.

Aktiver beskyttet tjeneste – aktiverer beskyttelse for ESET-tjeneste (ekrn.exe). Når den er aktivert, startes tjenesten som en beskyttet Windows-prosess for å forsvare mot angrep fra skadelig programvare. Dette alternativet er tilgjengelig i Windows 8.1 og Windows 10.

Aktiver Advanced memory scanner jobber sammen med blokkeringen av utnyttelse til å styrke beskyttelsen mot skadelig programvare som er utviklet for å unngå å bli oppdaget av produkter mot skadelig programvare ved bruk av villedning eller kryptering. Avansert minneskanner er aktivert som standard. Du kan lese mer om denne programtypen i ordlisten.

Aktiver Blokkering av utnyttelse er utviklet for å befeste typer programmer som utnyttes ofte, som for eksempel nettlesere, PDF-lesere, e-postklienter og MS Office-komponenter. Blokkeringen av utnyttelse er aktivert som standard. Du kan lese mer om denne beskyttelsestypen i glossar.

Dyp oppførsel-inspeksjon

Aktiver dyp oppførsel-inspeksjon – enda et beskyttelseslag som fungerer som en del av HIPS-funksjonen. Denne utvidelsen av HIPS analyserer oppførselen til alle programmer som kjører på datamaskinen og advarer deg om at oppførselen til prosessen er skadelig.

HIPS-utelatelser fra Dyp oppførsel-inspeksjon gjør det mulig å utelate prosesser fra analyse. For å sikre at alle prosesser skannes for mulige trusler, anbefaler vi at du kun oppretter utelatelser hvis det er absolutt nødvendig.

Ransomware-beskyttelse

Aktiver beskyttelse mot ransomware – et annet beskyttelseslag som fungerer som en del av HIPS-funksjonen. Du må ha ESET LiveGrid®-omdømmesystemet aktivert for at Ransomware-skjoldet skal fungere. Les mer om denne beskyttelsestypen her.

Aktiver Intel® Threat Detection Technology – bidrar til å oppdage ransomwareangrep ved å utnytte unik Intel CPU-telemetri for å øke deteksjonseffekten, minimere falske positive varsler og utvide synligheten for å fange avanserte unnvikelsesteknikker. Se databehandlere som støttes.

Aktiver revisjonsmodus – Alt som blir oppdaget av Beskyttelse mot ransomware, blokkeres ikke automatisk, men logges med et advarselsnivå og sendes til administrasjonskonsollen med "REVISJONSMODUS"-flagget. Administrator kan enten bestemme seg for å ekskludere slik deteksjon for å forhindre videre deteksjon, eller holde den aktiv, noe som betyr at den vil bli blokkert og fjernet etter at revisjonsmodus er avsluttet. Aktivering/deaktivering av revisjonsmodus vil også logges i ESET Endpoint Antivirus. Dette alternativet er bare tilgjengelig i konfigurasjonsredigering for ESET PROTECT-retningslinjer.

HIPS-innstillinger

Filtreringsmodus kan utføres i en av disse modusene:

Beskrivelse |

|

|---|---|

Automatisk modus |

Operasjoner er aktivert, unntatt forhåndsdefinerte regler som beskytter systemet. |

Smart modus |

Bruker blir varslet kun om veldig mistenkelige hendelser. |

Interaktivt modus |

Brukeren vil bli bedt om å bekrefte operasjonene. |

Policybasert modus |

Blokkerer alle operasjoner som ikke er definert av en spesifikk regel som tillater dem. |

Læremodus |

Operasjoner aktiveres, og en regel opprettes etter hver operasjon. Regler som opprettes i denne modusen, kan ses i redigering av HIPS-regler, men de har lavere prioritet enn regler som opprettes manuelt, og regler som opprettes i automatisk modus. Når du velger Læremodus på rullegardinmenyen Filtreringsmodus, blir oppsettet Læremodus vil avsluttes tilgjengelig. Velg hvor lenge du vil ha læremodus aktivert – maksimal varighet er 14 dager. Når den spesifiserte varigheten er over, blir du bedt om å redigere reglene som ble opprettet av HIPS under læremodus. Du kan også velge en annen filtreringsmodus eller utsette valget og fortsette å bruke læremodus. |

Modus innstilt etter læremodus er avsluttet – Velg filtreringsmodus som brukes etter læremodus er avsluttet. Etter utløp vil Spør bruker-alternativet kreve administrative privilegier for å utføre en endring i HIPS-filtreringsmodusen.

HIPS-systemet overvåker hendelser i operativsystemet og reagerer på disse i henhold til regler som ligner på reglene som brannmuren bruker. Klikk på Rediger ved siden av Regler for å åpne redigeringsprogrammet HIPS-regler. I vinduet for HIPS-regler kan du velge, legge til, redigere eller fjerne regler. Du kan finne flere detaljer om regeloppretting og HIPS-operasjoner i Rediger en HIPS-regel.