Funktionsweise der Erkennungsebenen

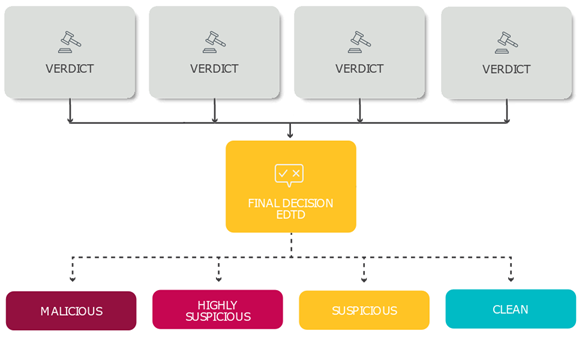

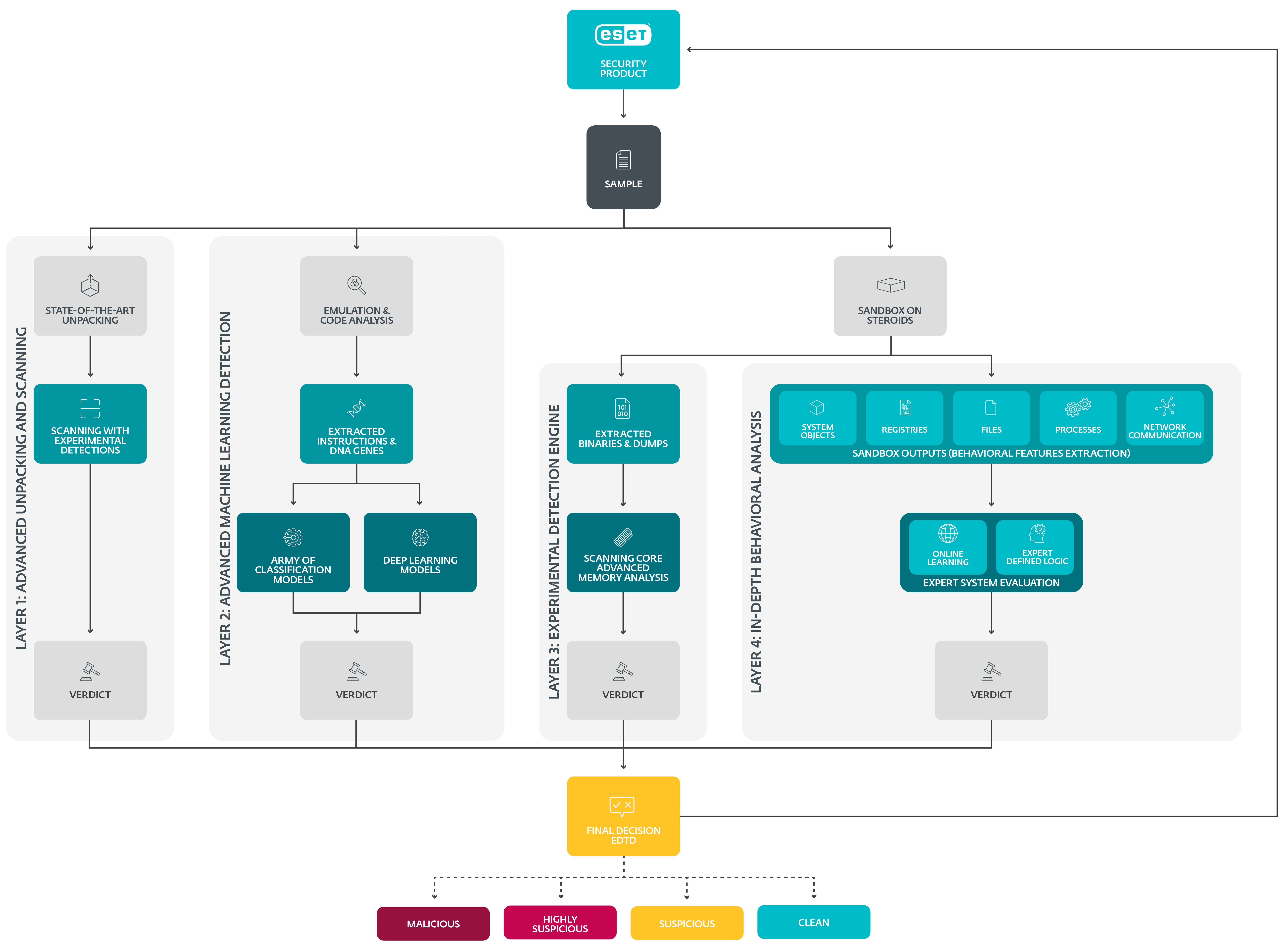

ESET LiveGuard Advanced verwendet 4 separate Erkennungsebenen, um eine optimale Erkennungsrate zu gewährleisten. Jede Ebene verwendet unterschiedliche Ansätze und liefert ein Urteil über das Sample. Für die abschließende Bewertung werden Informationen über das Sample zusammengeführt. Eine Übersicht über den Prozess finden Sie im folgenden Schema:

Klicken Sie auf das Bild für eine Vollbildansicht.

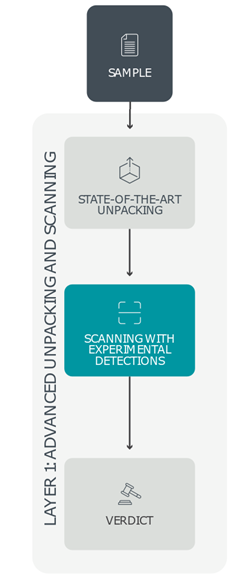

Ebene 1: Erweitertes Entpacken und Scannen

Zu Anfang der Ausgangsebene von ESET LiveGuard Advanced – der sogenannten erweiterten Entpack- und Scanebene – werden statische Samples mit der ESET-Bedrohungsdatenbank abgeglichen: mit experimentellen und noch nicht verteilten Ereignissen sowie einer umfassenden Liste sauberer, potenziell unerwünschter (PUA) und potenziell unsicherer (PUsA) Elemente. Malware versucht oft, der Erkennung zu entgehen, indem sie ihren bösartigen Kern hinter mehreren Ebenen versteckt. Daher muss diese Verpackung entfernt werden, um eine korrekte Analyse zu ermöglichen. ESET LiveGuard Advanced verwendet dazu erweiterte Entpack- und Scanfunktionen mit speziellen Tools auf Basis von Packern, die die ESET-Forscher in Schadcode gefunden haben. Diese speziellen Entpacker entfernen die Schutzebenen von Malware, damit ESET LiveGuard Advanced das Sample anschließend erneut mit der angereicherten Bedrohungsdatenbank abgleichen kann. Die erweiterte Entpack- und Scanebene klassifiziert das Sample als Malware, Sauber, PUA oder PUsA. Aufgrund von Sicherheitsrisiken und Hardwareanforderungen für die Entpacker und andere integrierte Prozeduren ist für diesen Schritt eine leistungsstarke und sichere Umgebung erforderlich. Diese einzigartige Umgebung wird von der robusten und einzigartigen ESET LiveGuard Advanced Cloud-Infrastruktur bereitgestellt.

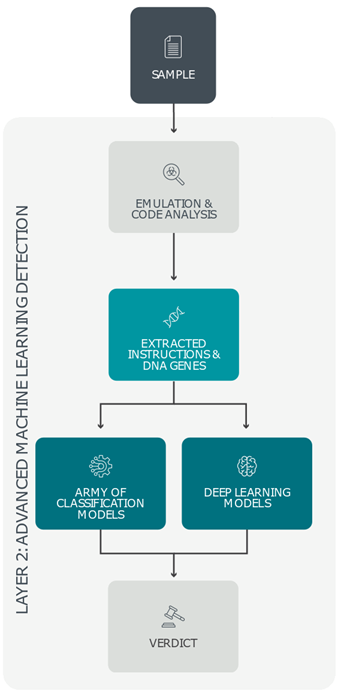

Ebene 2: Erweiterte Machine Learning-Erkennung

Alle an ESET LiveGuard Advanced übermittelten Elemente werden außerdem einer statischen Analyse mit der Machine Learning-Erkennung unterzogen, um grundlegende Eigenschaften des Samples zu ermitteln. Beim Analysieren von komprimiertem oder verschlüsseltem Code ohne weitere Verarbeitung würde nur klassifiziertes Rauschen herauskommen. Daher werden die übermittelten Samples gleichzeitig noch einer anderen, dynamischen Analyse unterzogen, die deren Anweisungen und DNA-Gene extrahiert. Durch das Beschreiben der aktiven Funktionen und Verhaltensweisen eines Samples werden bösartige Eigenschaften von verpackten oder verschleierten Objekten erkannt, auch ohne diese auszuführen. Die in den vorherigen Schritten extrahierten Informationen werden durch eine kleine Armee sorgfältig ausgewählter Klassifizierungsmodelle und Deep Learning-Algorithmen weiter verarbeitet. Zuletzt werden all diese Informationen durch ein neuronales Netz konsolidiert, das eine von vier Wahrscheinlichkeitsebenen zurückgibt: bösartig, sehr verdächtig, verdächtig und sauber. Falls diese oder eine der anderen ESET LiveGuard Advanced-Ebenen nicht eingesetzt wird, wird die Meldung „Analyse nicht erforderlich“ angezeigt. Aufgrund der Komplexität und der Hardwareanforderungen dieser Prozeduren ist eine deutlich leistungsfähigere Infrastruktur erforderlich als im Endpunkt des Benutzers vorhanden. Für diese rechenintensiven Aufgaben haben die ESET-Experten einen überragenden und komplexen Satz von Systemen entwickelt: ESET LiveGuard Advanced.

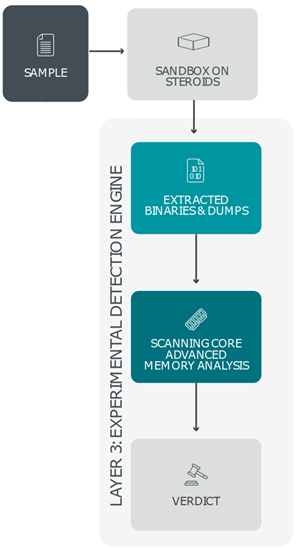

Ebene 3: Experimentelles Erkennungsmodul

Für die weitere Analyse der Samples ist eine umfassende und verhaltensorientierte Analyse erforderlich, um die bisherigen Funde zu ergänzen. Um diese Art von Threat Intelligence zu sammeln, wird eine weitere ESET LiveGuard Advanced-Ebene verwendet: das experimentelle Erkennungsmodul. Es fügt das verdächtige Element in eine Reihe von präzise konfigurierten Systemen ein, die vollständige Computer mit verschiedenen Betriebssystemen nachahmen und eine Art von Hochleistungs-Sandbox bilden. Diese extrem kontrollierten Umgebungen dienen als Überwachungszellen mit einer Vielzahl von ESET-Erkennungsalgorithmen, die sämtliche Aktionen loggen. Das experimentelle Erkennungsmodul produziert außerdem eine große Menge an Speicherabbildern, um verborgene bösartige Verhaltensweisen zu erkennen. Diese Dateien werden anschließend gescannt und mit der angereicherten ESET-Bedrohungsdatenbank abgeglichen, die noch nicht veröffentlichte und experimentelle Ereignisse enthält und sehr präzise Ergebnisse mit einer minimalen Anzahl an Fehlalarmen liefert. Die vom experimentellen Erkennungsmodul gesammelten Daten werden ebenfalls zu einer umfassenden Liste von Ereignissen zusammengefasst, die von der Sandbox erkannt und zur weiteren Analyse in der abschließenden ESET LiveGuard Advanced-Erkennungsebene verwendet werden, der umfassenden Verhaltensanalyse.

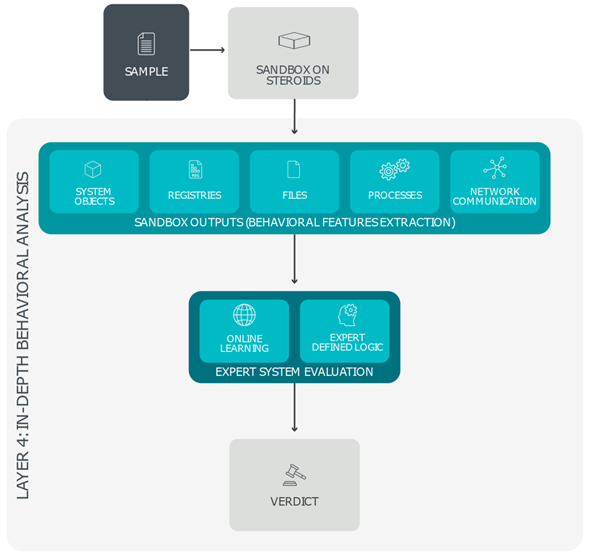

Ebene 4: Umfassende Verhaltensanalyse

In der letzten ESET LiveGuard Advanced-Ebene, der umfassenden Verhaltensanalyse, werden alle Sandbox-Ausgaben einer gründlichen Verhaltensanalyse unterzogen. Dazu gehören alle Dateien, die auf der Festplatte erstellt oder gelöscht wurden, Einträge, die zur Windows-Systemregistrierung hinzugefügt oder daraus entfernt werden, externe Kommunikationsversuche und ausgeführte Skripts. In dieser Phase konzentriert sich ESET LiveGuard Advanced auf bösartige und verdächtige Aktionen wie den Versuch, Verbindungen zu bekannten Online-Adressen mit schlechtem Ruf herzustellen und bekannte Malware-Objekte einzusetzen oder die Verwendung eindeutiger Zeichenketten aus bestimmten Malware-Familien. Die umfassende Verhaltensanalyse unterteilt die Sandbox-Ergebnisse außerdem in logische Blocks und gleicht sie mit einer umfassenden und regelmäßig überprüften Datenbank aus zuvor analysierten Mustern und Aktionen ab, um auch kleinste Anzeichen von bösartigen Verhaltensweisen zu identifizieren.

Endergebnis

ESET LiveGuard Advanced kombiniert alle verfügbaren Ergebnisse aus den Erkennungsschichten, um den Status des Samples zu bewerten. Das Ergebnis wird zunächst an das ESET-Sicherheitsprodukt des Benutzers und an die Infrastruktur des Unternehmens übermittelt.